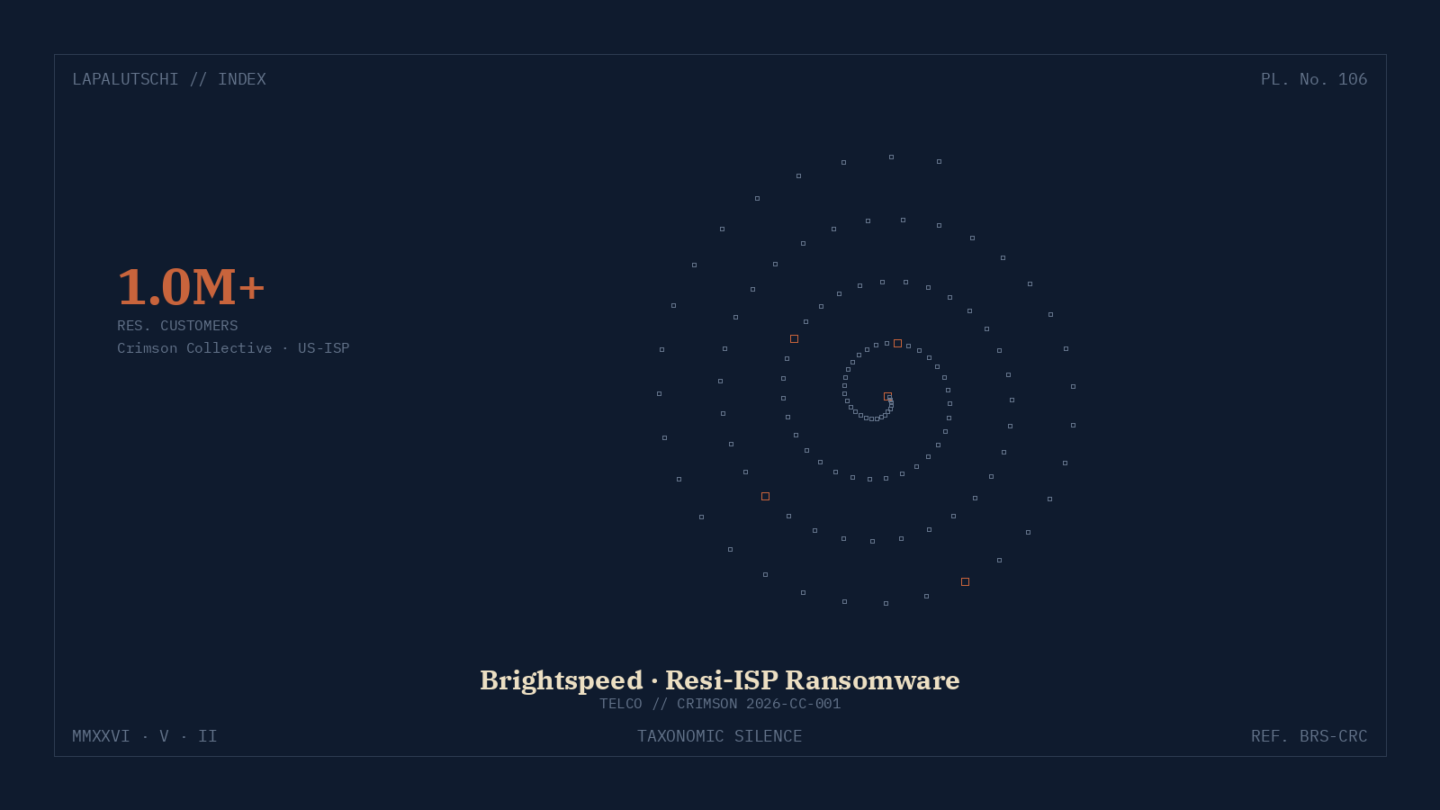

Der US-Provider Brightspeed ist Opfer eines Ransomware-Angriffs geworden. Die Gruppe Crimson Collective bekennt sich offiziell und behauptet, Stammdaten und Kunden-Account-Records von mehr als einer Million Anschlüssen erbeutet zu haben. Brightspeed hat den Vorfall bestätigt und beginnt mit dem Versand von Notify-Schreiben.

SCHOCK: Welche Daten weg sind

Nach den ersten Filings sind Namen, Telefonnummern, E-Mail-Adressen, Service-Adressen sowie Vertragsverläufe betroffen. Zahlungsdaten sollen nach aktuellem Stand nicht Teil des Datensatzes sein – aber das schmälert das Risiko nur leicht. Telekom-Stammdaten sind die perfekte Zutat für SIM-Swap-Angriffe und gezielte Phishing-Kampagnen, gerade in Kombination mit Adresse und Anschlusshistorie.

WIE Crimson Collective vorgegangen ist

Die Gruppe ist seit Anfang 2026 aktiv und hat sich auf Mid-Cap-Telcos und ISPs spezialisiert. Klassisches Vorgehen: Phishing-Tor → Persistenz → Ausweitung der Privilegien → Datenabzug → Verschlüsselungs-Druck. Brightspeed selbst spricht von „kontrolliertem Containment“ und „weitgehend wiederhergestellter Operation“. Das passt zu dem Muster, dass die Verschlüsselung kein zentrales Problem mehr ist – das Druckmittel ist die Veröffentlichung.

Was du als US-Brightspeed-Kunde JETZT tun solltest

Erstens: Konto-Passwort wechseln, MFA aktivieren. Zweitens: bei deinem Mobilfunkanbieter eine SIM-Swap-Sperre einrichten – das ist meistens eine Account-PIN, die für jeden Tarifwechsel oder SIM-Tausch verlangt wird. Drittens: bei verdächtigen Anrufen oder SMS, die angeblich vom Kundenservice kommen, niemals Codes oder PINs durchgeben. Lege auf, ruf die offizielle Hotline zurück.

EXTRA-TIPP: Auch in DE relevant

Auch wenn Brightspeed ein US-Provider ist – das Muster ist 1:1 auf deutsche Kabel- und DSL-Provider übertragbar. SIM-Swap-Schutz, MFA und Account-PIN sind bei Vodafone, Telekom, 1&1 und O2 ebenfalls als Selbstbedienungs-Option verfügbar. Wer das nie aktiviert hat, ist mit einem Klick deutlich besser geschützt.

FAZIT: Telcos als nächste Beute-Klasse

2026 hat Crimson Collective gezeigt, dass mittelgroße Telcos lohnende Ziele sind. Gesundheits- und Versicherungsdaten waren die Hauptbeute der vergangenen Jahre, jetzt rückt das Provider-Segment nach. Der Schutz dagegen ist vor allem Hygiene auf Endkundenseite – und ein wenig politischer Druck, dass Telcos die Stammdaten besser segmentieren.

Quellen

- Bitdefender – Ransomware Attacks against US 2026

- BlackFog – State of Ransomware 2026

- Adaptive Security – Ransomware Guide 2026