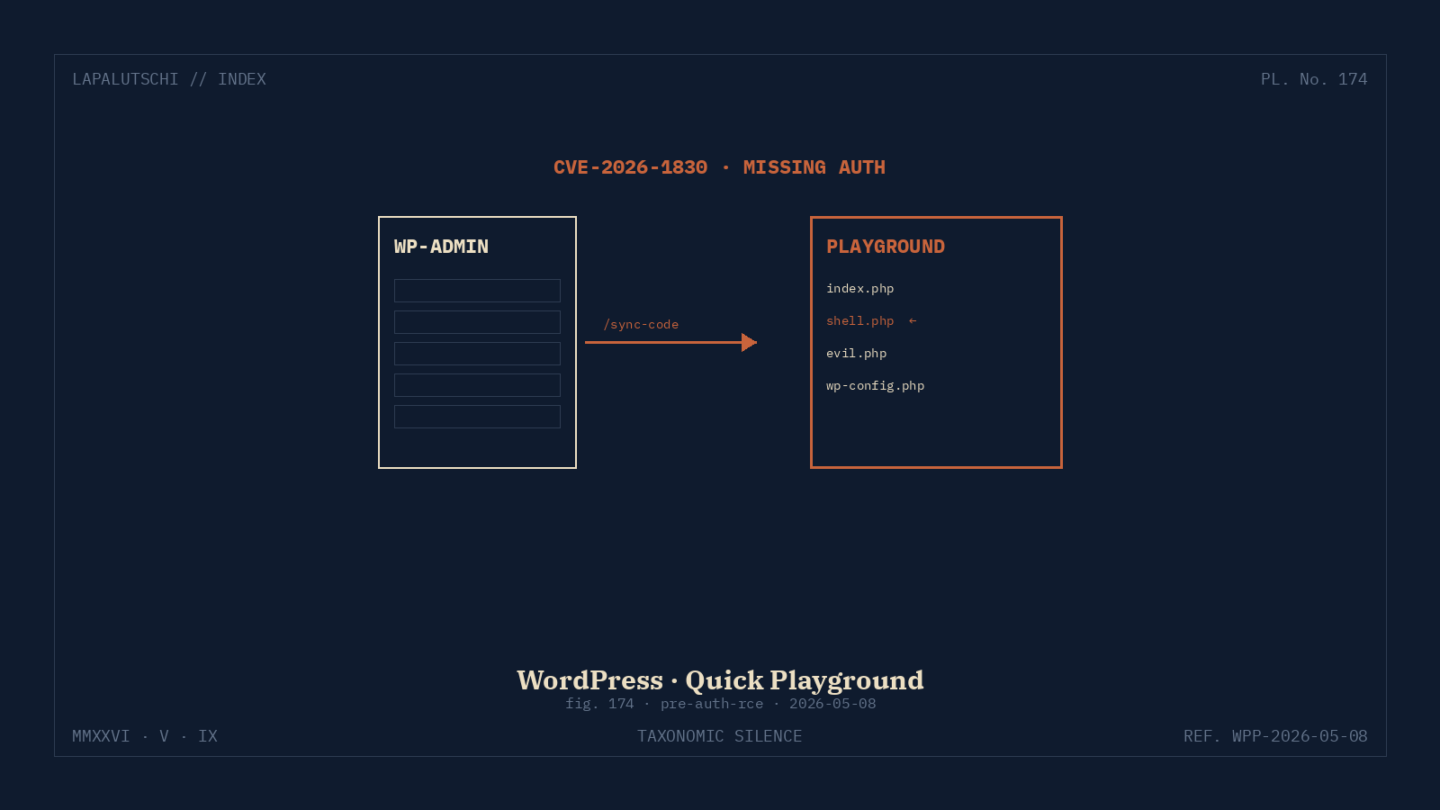

Schon wieder eine WordPress-Bombe: Unter CVE-2026-1830 ist eine Pre-Auth-RCE im Plugin „Quick Playground for WordPress“ aufgedeckt. Die Lücke ist textbook — ungeschützte REST-Endpoints, Sync-Code-Bypass, anschließend Datei-Upload mit Path-Traversal. Angreifer brauchen keinen Login, kein gültiges Cookie — nichts. Reicht der Plugin-Slug auf deiner Site, und du bist offen.

UNGLAUBLICH: 3 SCHRITTE bis zur Übernahme

Schritt 1 (Angreifer-Sicht): Über einen ungeschützten REST-API-Endpoint zieht der Angreifer einen Sync-Code aus deiner Site. Das ist eigentlich gedacht, um Quick-Playground-Sessions zwischen Geräten zu synchronisieren — der Plugin-Code prüft aber nicht, wer fragt.

Schritt 2: Mit dem Sync-Code wird der Datei-Upload-Endpoint aktiviert. Auch hier keine Authentifizierung. Der Plugin akzeptiert Dateien beliebiger Endung.

Schritt 3: Über Path-Traversal-Sequenzen (`../../../wp-content/uploads/shell.php`) landet die Datei in einem web-erreichbaren Verzeichnis. Aufruf der URL = PHP-Ausführung = vollständiger WordPress-Takeover.

WAS du SOFORT machst

Schritt 1: Login ins WP-Admin → „Plugins“ → suche nach „Quick Playground“. Steht dort eine Version vor dem Mai-2026-Patch (siehe Plugin-Repo), SOFORT auf neueste Version updaten. Falls noch kein Patch da ist: Plugin deaktivieren. Nichts anderes.

Schritt 2: Forensik. Suche im wp-content-Verzeichnis nach kürzlich angelegten PHP-Dateien:

find /var/www/html/wp-content/uploads -name '*.php' -mtime -14 find /var/www/html/wp-content -name '*.php' -newer /var/www/html/wp-config.php

Findest du Dateien wie `shell.php`, `evil.php`, `cmd.php` oder unbekannte Skripte: System gilt als kompromittiert. Backup vor dem 1. Mai zurückspielen oder Site neu aufsetzen.

Schritt 3: Admin-User durchgehen. Neue User mit Admin-Rechten? Geänderte E-Mail-Adressen bei bestehenden Admins? Beides klassisches Persistenz-Muster nach RCE.

EXTRA-TIPP: REST-API-Endpoints zumachen

Wenn du Quick Playground gar nicht brauchst, ist das Plugin sowieso überflüssig. Generell für deine WordPress-Härtung: plugins regelmäßig auditieren. Was wirklich genutzt wird, bleibt — der Rest fliegt. Jede installierte Plugin-Datei ist potenzielle Angriffsfläche, auch wenn sie deaktiviert ist.

Plus: WAF-Regeln. Cloudflare, Wordfence oder ein eigenes ModSecurity-Setup blocken die typischen Path-Traversal-Sequenzen, bevor sie das Plugin überhaupt erreichen. Kein Ersatz für den Patch, aber ein gutes Sicherheitsnetz.

FAZIT: WP-PLUGIN-CHECKS sind PFLICHT 2026

2026 ist das Jahr der WordPress-Plugin-Lücken. Schon im April hatten wir Post SMTP, Gravity SMTP, Temporary Login. Jetzt Quick Playground. Wer mehr als 15 Plugins aktiv hat, sollte einmal pro Quartal aufräumen. Plus: Wordfence- oder Solid-Security-Vulnerability-Scanner laufen lassen — die zeigen dir, was angreifbar ist, bevor der CVE-Tweet rumgeht.