Wer Gravity Forms auf seiner WordPress-Site einsetzt — und damit auch das offizielle Companion-Plugin Gravity SMTP für den Mail-Versand —, sollte heute kurz die Stoppuhr drücken. CVE-2026-4020 ermöglicht es jeder unauthentifizierten Anfrage, sich Konfigurations-Daten zu ziehen, die eigentlich strikt privat sein sollten.

WAS GENAU LECKT?

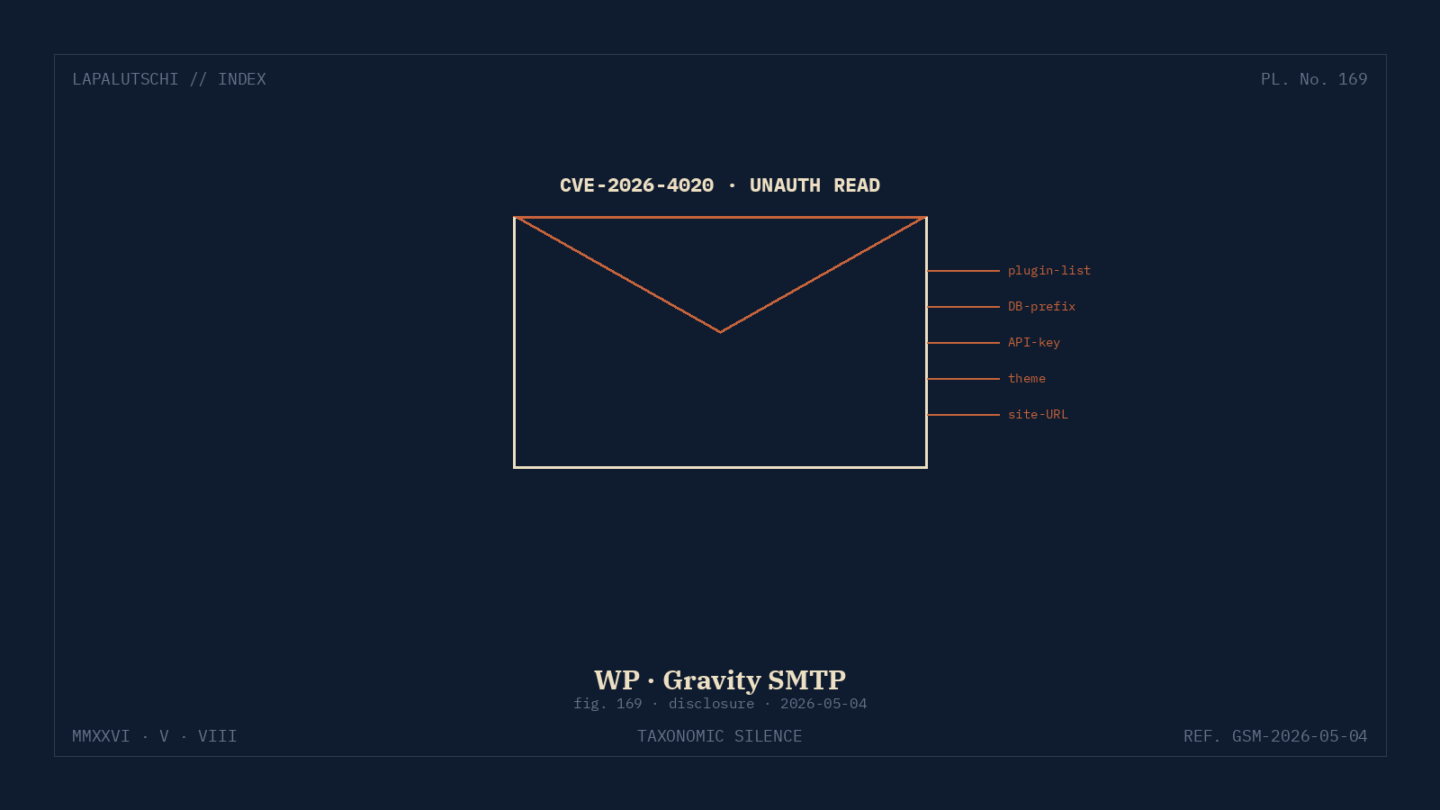

Eine speziell gebaute HTTP-Anfrage gegen den Gravity-SMTP-Endpoint liefert ohne Login:

- Server-Details wie PHP-Version, Webserver-Typ, Pfade.

- Aktive Plugins mit Versionsnummern — Goldgrube für Angreifer, die nach veralteten Plugins suchen.

- Theme-Name, oft Hinweis auf weitere Verwundbarkeiten.

- Datenbank-Tabellen-Namen, inklusive Custom-Prefix.

- API-Keys, die im Plugin gespeichert sind — z.B. für SendGrid, Mailgun, Amazon SES, Postmark.

Das ist kein RCE und kein Auth-Bypass. Aber es ist eine Reconnaissance-Pipeline auf Knopfdruck. Mit den Daten baut ein Angreifer den nächsten Schritt in unter 5 Minuten.

WIE SCHLIMM IST DAS?

Drei Szenarien:

- Mailgun-API-Key abgegriffen: Angreifer baut Spam-Versand-Pipeline, die von deiner verifizierten Domain ausgeht. Reputation-Schaden für Wochen.

- SendGrid-Token gehackt: Phishing-Mails landen mit korrekter SPF/DKIM-Signatur in Postfächern.

- Plugin-Liste + Versionen: Angreifer-Bot scannt nach veralteten Plugins, plant Folge-Exploits.

Plus: DB-Prefix ist nicht einfach kosmetisch. Wer den Prefix kennt, hat bei SQL-Injection-Lücken einen direkten Schubs Richtung User-Tabelle.

SO SCHLIESST DU DIE LÜCKE

1. Plugin-Version checken: WP-Admin → Plugins → such nach „Gravity SMTP“. Wenn du älter als der gepatchte Stand bist, sofort Update.

2. Update via WP-CLI:

wp plugin update gravitysmtp

sudo systemctl reload php-fpm3. API-Keys rotieren — IMMER nach so einem Vorfall:

- Bei Mailgun, SendGrid, SES, Postmark einloggen, alten Key invalidieren, neuen erstellen.

- Im Plugin den neuen Key eintragen.

- Test-Mail versenden, sicherstellen dass alles läuft.

4. WAF-Regel ergänzen: Block alle GET-Anfragen mit dem verwundbaren Endpoint-Pfad — Wordfence, Sucuri und Cloudflare-WP-Plugin haben fertige Regeln.

WAS HÄTTE DAS VERHINDERT?

Gravity SMTP hat den Fehler gemacht, einen diagnostischen Endpoint in Production aktiv zu lassen, der ursprünglich nur für Debugging gedacht war. Prinzipiell sollten WP-Plugins:

- Capability-Checks (

current_user_can('manage_options')) auf jedem Endpoint haben. - Nonces für jede Cross-Domain-relevante Aktion verwenden.

- Diagnose-Endpoints hinter eine Konstanten-Schalter packen (

define('GRAVITY_SMTP_DEBUG', true);).

EXTRA-TIPP: Audit deiner SMTP-Plugins

Wer einen WordPress-Mail-Stack hat, nutzt oft drei Plugins parallel: WP Mail SMTP, Gravity SMTP und ein Branding-Plugin. Audit-Tipp: Stell sicher, dass nur eines aktiv ist und API-Keys nicht in mehreren Plugins gleichzeitig hinterlegt sind. Backup-Tools wie UpdraftPlus loggen API-Keys in Backup-Files mit — auch hier prüfen.

FAZIT: Reconnaissance-Lecks sind die heimlichen Killer

Auth-Bypass-CVEs schlagen Alarm. Disclosure-Lecks wie CVE-2026-4020 schleichen sich ins Tooling und sind in WAF-Logs schwerer zu erkennen. Update heute, Keys rotieren morgen, Plugin-Audit übermorgen — und dein Mail-Stack ist wieder sauber.