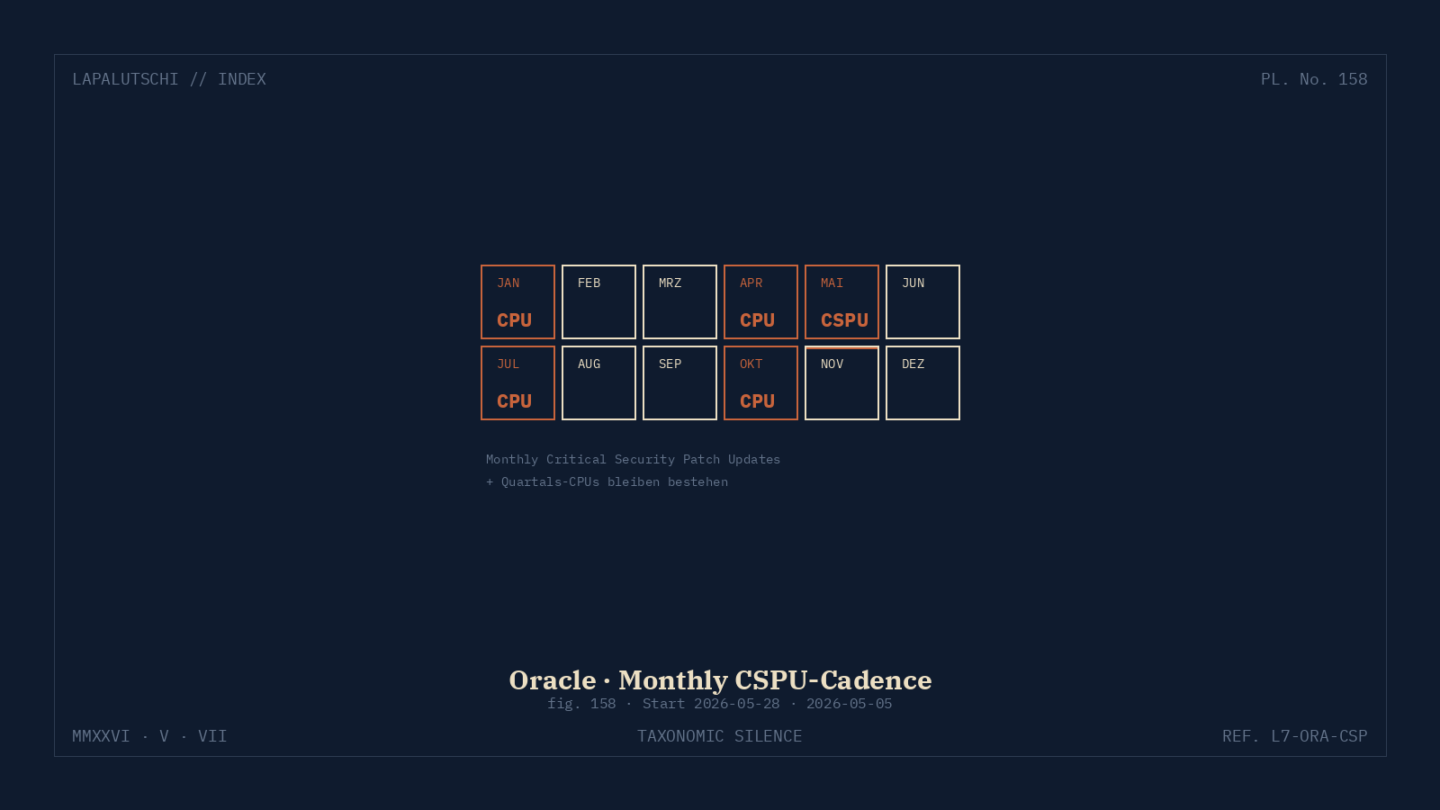

Oracle dreht am Patch-Rhythmus. Statt nur viermal pro Jahr Quartals-Patches (CPU) zu liefern, kommt ab dem 28. Mai 2026 ein monatlicher Critical Security Patch Update (CSPU) dazu. Für Sysadmins heißt das: Ein zusätzlicher Pflicht-Termin pro Monat, gezielt für hochpriorisierte Lücken — und damit weniger Risiko, drei Monate auf einen Patch warten zu müssen.

UNGLAUBLICH: Vier Drops werden zwölf

Bisher kennt jeder Oracle-Sysadmin den Patch-Tuesday in Quartals-Form: jeden dritten Dienstag im Januar, April, Juli und Oktober kommt das Critical-Patch-Update, oft mit drei- bis vierstelligen CVE-Listen. Das war planbar, aber langsam. Wer eine kritische CVE Anfang Mai entdeckt hat, wartete bis Juli auf einen offiziellen Fix — eine Ewigkeit, wenn parallel ein Massen-Exploit läuft.

Oracle erweitert die Frequenz: Ab Mai 2026 gibt es jeden Monat ein zusätzliches Pflichtpaket, das nur die kritischsten Lücken enthält. Die Quartals-CPUs bleiben — sie liefern die Breitseite mit allen Schwerelevels. Die CSPU dazwischen liefert die Notfälle.

SCHOCK: Der erste Drop am 28. Mai

Der Auftakt ist auf den 28. Mai 2026 datiert. Inhalt ist noch nicht öffentlich — Oracle veröffentlicht die Vorab-Risk-Matrix wie bei den CPUs eine Woche vor dem Drop. Wer ältere Branches fährt, sollte die Risk-Matrix unbedingt lesen, weil Oracle CSPUs nur für aktiv unterstützte Versionen liefert.

WARUM JETZT? Druck aus der Branche

Hintergrund ist mehrjähriger Druck von Großkunden, die zwischen Januar- und April-CPU eine Woche, manchmal Monate aktive Exploitation überstehen mussten. Oracle hat diese Ausfälle teilweise selbst verschuldet, weil einzelne CVEs erst in den nachfolgenden Quartalen patchbar waren — siehe die WebLogic-Welle von 2025. Die CSPU ist der direkte Antwort-Slot.

Im Help-Net-Security-Statement nennt Oracle das selbst »kürzere Window-of-Exposure«. Das ist Branchen-Sprech für: weniger Stunden, in denen der Angreifer einen Vorsprung hat.

So passt du DEINE Patch-Pipeline an in 5 MINUTEN!

Schritt 1: Kalender-Eintrag erweitern. Bisher hattest du vier feste Quartals-Termine, ab Mai legst du acht zusätzliche Monatstermine an. Empfehlung: einen Test-Slot pro Monat, einen Produktiv-Slot eine Woche danach.

Schritt 2: Test-Pipeline härten. Wer manuell auf Quartals-CPUs reagiert hat, muss jetzt automatisieren. Skripte für CSPU-Download, Test-DB-Anwendung und Smoke-Test sollten monatlich greifen. OCM-Tools wie Oracle Cloud Manager oder Drittanbieter-Patch-Manager helfen dabei.

Schritt 3: Risiko-Bewertung sichten. Oracle stellt die Risk-Matrix jeweils eine Woche vor dem Drop bereit. Pro Produkt liest du, welche Komponenten betroffen sind und welche Pre-Auth-Bedingungen gelten. Daraus baust du deine interne Patch-Priorisierung.

EXTRA-TIPP: Lizenz-Ebene prüfen

CSPUs sind Teil des regulären Software-Updates-Subscription-Pakets. Wer eine eingeschränkte Wartungslizenz fährt — zum Beispiel für ältere Datenbank-Versionen — sollte vor dem 28. Mai kurz mit dem Account-Manager checken, ob die monatlichen Drops im aktuellen Vertrag enthalten sind. Es ist nicht zu erwarten, dass Oracle dafür extra abrechnet, aber Klarheit ist beim ersten Drop besser als später.

FAZIT: Mehr Arbeit, aber weniger Risiko

Oracle setzt seinen Patch-Rhythmus auf Microsoft- und Linux-Niveau: monatlicher Notfall-Slot zusätzlich zur Quartals-Welle. Für gut organisierte Teams ist das eine Erleichterung — kürzere Exposure-Fenster und weniger Nachtschichten in Krisenzeiten. Für unter-staffte IT-Abteilungen wird es eng. Wer noch keine automatisierte Patch-Pipeline hat, sollte den Mai zum Anlass nehmen.