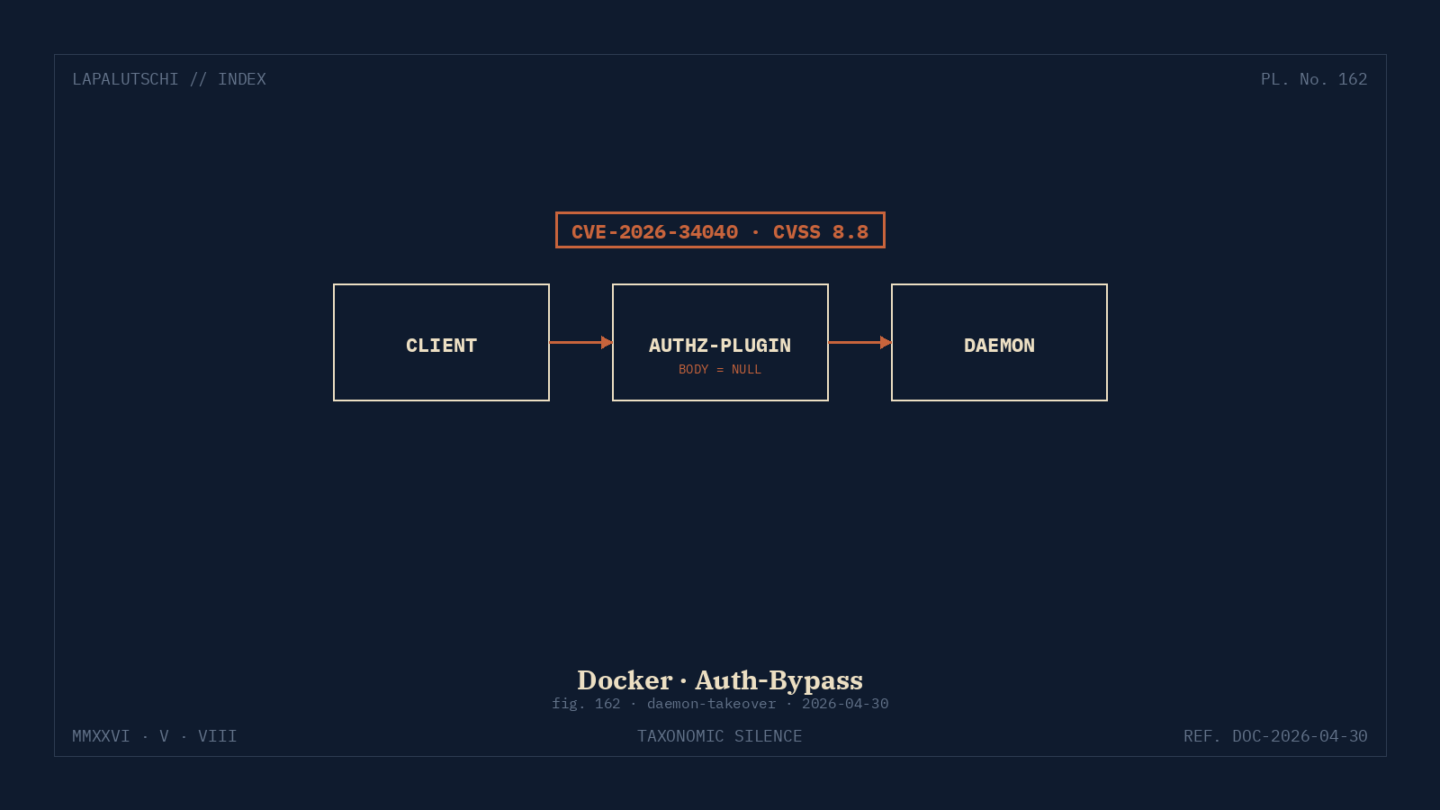

Schon wieder Docker. Ein neuer CVE namens CVE-2026-34040 nimmt einen alten, eigentlich gepatchten Bug (CVE-2024-41110) wieder auf — und macht ihn nochmal scharf. Der Score: 8.8. Das Resultat: Docker-Daemon übergibt manipulierte API-Anfragen an deine Authorization-Plugins, ohne den eigentlichen Body durchzureichen. Das Plugin entscheidet dann blind „pass“ — und dein Daemon ist offen wie eine Tür ohne Klinke.

SCHOCK: Was genau geht da kaputt?

Wenn ein Angreifer eine speziell präparierte HTTP-Anfrage gegen deinen Docker-Daemon schickt, leitet die Engine diese an das hinterlegte Authz-Plugin weiter — aber ohne den Request-Body. Plugins prüfen normalerweise genau diesen Body, um zu entscheiden, ob die Aktion erlaubt ist (z.B. Container starten, Volume mounten, Credentials lesen). Ohne Body sieht das Plugin nur den Header und gibt — falsch positiv — grünes Licht.

Das ist exakt die Lücke, die Docker schon im Juli 2024 mit CVE-2024-41110 zu schließen versucht hat. Die jetzt entdeckte Variante zeigt: Der Fix war unvollständig. Sicherheitsforscher von eSecurity Planet warnen, dass Angreifer mit dieser Lücke Cloud-Credentials abgreifen, Kubernetes-Cluster übernehmen und sogar SSH zu Produktionsservern aufbauen können.

WER IST BETROFFEN?

Jeder Docker-Host, der mit einem Authorization-Plugin arbeitet — also typischerweise:

- Cloud-Runner (GitHub-Actions-Self-Hosted, GitLab-Runner mit Docker-Executor),

- Multi-Tenant-Hosts (Hosting-Anbieter, Education-Cluster),

- Kubernetes-Worker, die noch Docker-Shim oder Docker-CRI nutzen,

- Homelab-Setups mit Authz-Add-ons (z.B. Twistlock-Light, OPA-gatekeeper-style Hooks).

Wenn du kein Plugin nutzt: Die Lücke greift bei dir nicht direkt. Trotzdem: aktuelle Engine ist Pflicht.

GEFAHR: Was Hacker damit anstellen

Mit Daemon-Zugriff hat ein Angreifer praktisch Root auf der Maschine. Konkret:

- Container starten, die das Host-Filesystem mounten — und damit /etc/shadow lesen.

- Cloud-Metadata-Endpoints abrufen, um IAM-Credentials abzugreifen.

- Sich seitlich zu anderen Hosts in deinem Cluster bewegen.

- Persistenz aufbauen, indem ein Cron-Container mit eigener Image-Pull-Policy startet.

SO PATCHST DU IN 3 MINUTEN

1. Engine-Version checken:

docker version --format '{{.Server.Version}}'2. Update durchziehen:

sudo apt update && sudo apt install --only-upgrade docker-ce docker-ce-cli containerd.io

sudo systemctl restart docker3. Authz-Plugin-Konfig prüfen:

cat /etc/docker/daemon.json | grep authorization-plugins4. Logs nach Anomalien durchsuchen:

journalctl -u docker --since "2026-04-15" | grep -i "authz\|forbidden\|allowed"Wenn du OPA oder andere Policy-Engines nutzt: Stelle sicher, dass dein Plugin Body-Inhalte fordert und nicht „accept on missing“ als Default hat.

EXTRA-TIPP für Homelab-Helden

Pack einen Read-Only-Daemon-Socket drauf, wenn du den Socket über TCP exponierst. Mutual-TLS plus IP-Allowlist sind Pflicht. Und: Docker-Socket-Proxy (z.B. tecnativa/docker-socket-proxy) bleibt eine smarte Idee — er filtert API-Calls auf Engine-Ebene noch vor dem Authz-Plugin.

FAZIT: Body-Check ist nicht optional

CVE-2026-34040 ist kein neuer Bug, sondern ein unvollständiger Patch, der wieder Aufmerksamkeit bekommen hat. Wer Authz-Plugins nutzt, ist betroffen. Update läuft, Logs gehen in den SIEM, und ab nächster Woche checkst du, ob es im Mai-Patch-Tuesday Folge-Advisories gibt.