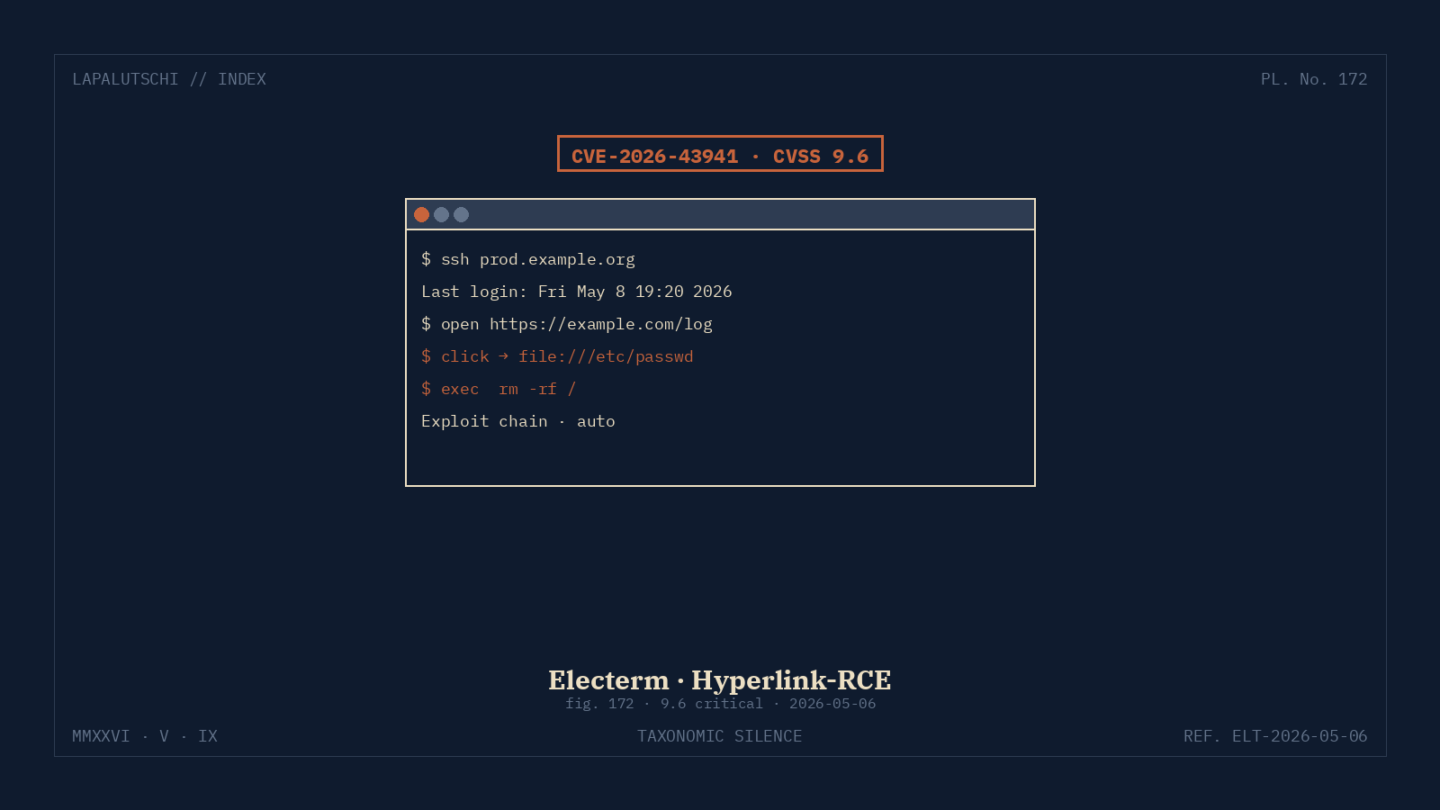

Wer Electerm als SSH-Client nutzt, sollte JETZT updaten: Sicherheitsforscher haben unter CVE-2026-43941 eine kritische Lücke offengelegt — CVSS 9.6, also fast Maximalstufe. Über manipulierte Hyperlinks im Terminal-Output kann ein Angreifer beliebigen Code ausführen — mit deinen Rechten, auf deinem lokalen System.

UNGLAUBLICH: NUR EIN KLICK reicht

Electerm rendert Hyperlinks im Terminal automatisch klickbar. Genau das ist die Achillesferse: Wenn ein Server eine speziell präparierte Zeile ausgibt, in der eine URL oder ein Pfad versteckt ist, reicht es, dass du draufklickst — und Electerm führt das aus, ohne dass du eine Bestätigung siehst. Die Forscher haben demonstriert, dass damit lokale Dateien gelesen werden können (`file:///etc/passwd`) oder über sauber getarnte Schemas Befehle in der lokalen Shell landen.

Das Hinterhältige: Du brauchst keine Backdoor auf dem Remote-Server. Reicht ein Subdomain-Hijack, ein kompromittierter Logserver oder ein offenes Pastebin im Terminal — und du tappst rein.

SO PATCHST DU IN 2 MINUTEN

Schritt 1: Aktuelle Version prüfen — `electerm –version` in der Shell oder im Menü „Über Electerm“.

Schritt 2: Auf github.com/electerm/electerm/releases die neueste Version herunterladen. Wenn es noch keinen offiziellen Patch gibt: Electerm vorerst NICHT verwenden und auf einen anderen SSH-Client (PuTTY, Termius, OpenSSH-CLI) ausweichen.

Schritt 3: Hyperlink-Auto-Render abschalten, sofern dein aktuelles Build das im Settings-Menü erlaubt. Das ist nur ein Workaround — Patch ist Pflicht.

WAS du SOFORT prüfen solltest

Wenn du in den letzten Tagen mit Electerm auf fremde oder geteilte Server verbunden warst und dort Logs oder Skript-Outputs angezeigt hast, ist eine Kompromittierung NICHT auszuschließen. Vorsichtsmaßnahmen:

1. Lokale Shell-History prüfen: `~/.bash_history`, `~/.zsh_history` — gab es Befehle, die du nicht selbst getippt hast?

2. SSH-Keys neu erzeugen, wenn auch nur der Verdacht besteht.

3. Outbound-Verbindungen monitoren: Suche im Firewall-Log nach unerklärlichen Verbindungen aus den letzten Tagen.

FAZIT: 9.6 IST KEIN ZUFALL

CVE-2026-43941 ist genau die Sorte Lücke, die man unterschätzt, weil sie „nur“ einen Client betrifft. Aber ein SSH-Client ist deine Brücke ins Homelab, in die Firma, in die Cloud. Wenn der angreifbar ist, fällt alles, was an dieser Brücke hängt. Patch heute, nicht morgen.