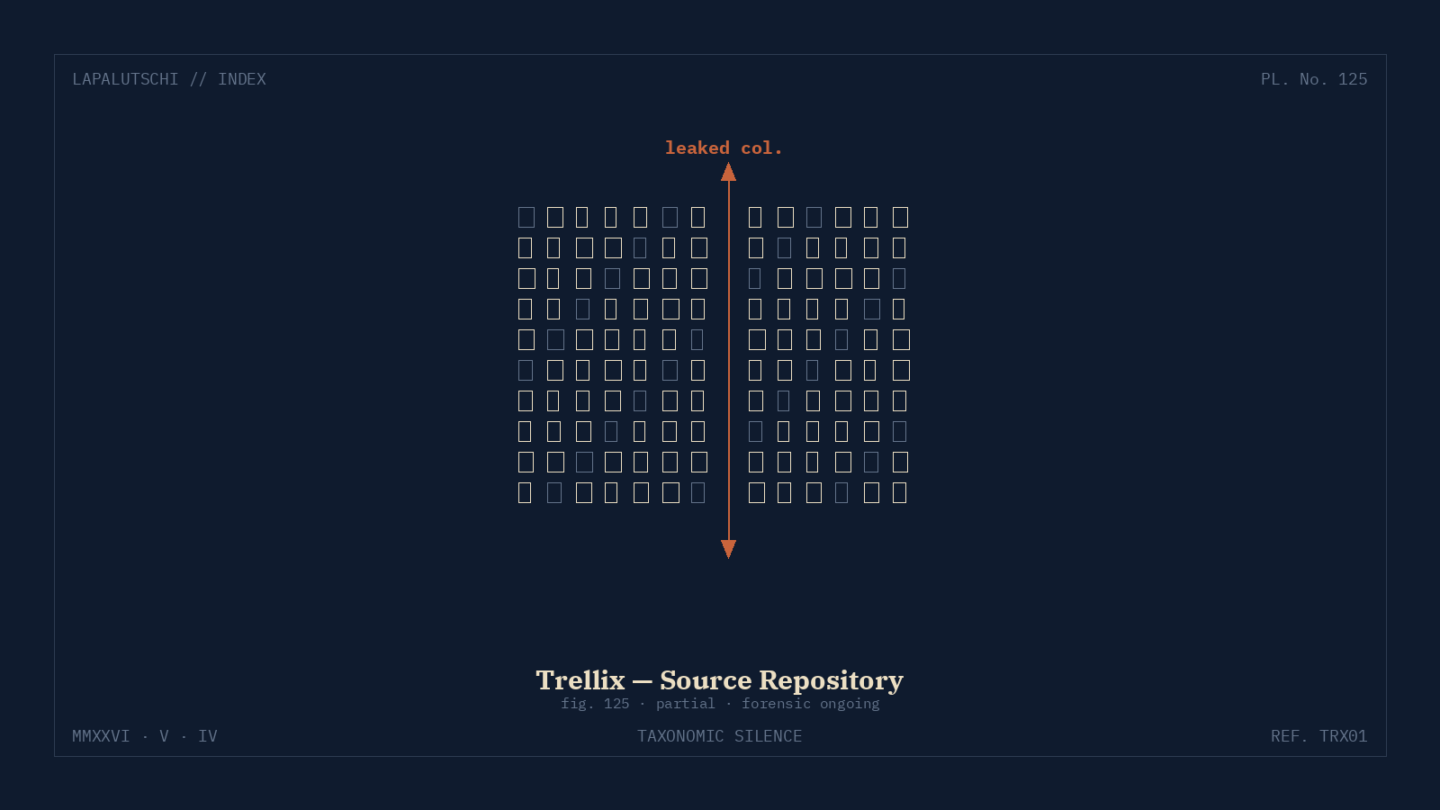

Es trifft ausgerechnet einen Cybersecurity-Anbieter: Trellix hat am 2. Mai 2026 öffentlich bestätigt, dass Unbekannte Zugriff auf Teile des internen Source-Code-Repositorys bekommen haben. Kundendaten sind laut Hersteller nicht betroffen. Die Forensik läuft mit externer Unterstützung. Brisant: Die Codebasis betrifft Produktentwicklung — Erkennungsregeln und Engine-Interna inklusive.

HEFTIG: Security-Riese mit eigenem Vorfall!

Trellix ist nicht irgendein Software-Hersteller. Die Firma betreibt Endpoint-Detection, EDR-Plattformen und Threat-Intelligence-Dienste für tausende Unternehmen weltweit. Wenn ausgerechnet so ein Anbieter melden muss, dass Angreifer Zugriff auf einen Teil des Quellcodes hatten, hat das Symbolwirkung.

Im offiziellen Statement bezeichnet Trellix das Material als „Produktentwicklungs-Code“. Konkrete Produktnamen nennt die Firma nicht. Was weder Trellix noch die Forensik ausschließt: dass Erkennungslogik, Engine-Internals oder Build-Pipelines in den abgeflossenen Daten lagen.

UNGLAUBLICH: Kein Hinweis auf Kundendaten!

Eine wichtige Einschränkung: Trellix betont, dass Kundendaten und Kundenumgebungen nicht enthalten seien. Auch der Code-Distributionsprozess sei nach interner Prüfung sauber — also keine Backdoor in den ausgelieferten Builds. Diese Aussagen sind aber Stand laufender Untersuchung; das letzte Wort hat die externe Forensik.

Trellix hat Strafverfolgungsbehörden informiert und arbeitet mit Top-Cyberforensikern zusammen. Bisher gibt es keine Hinweise darauf, dass der gestohlene Code geleakt oder ausgebeutet wurde. Das kann sich ändern, sobald die Akteure ihre Beute bewerten.

SCHOCK: Bypass-Risiko nicht ausgeschlossen!

Was Sicherheitsforscher umtreibt: Wenn der Quellcode Erkennungsregeln oder Verhaltens-Heuristiken der Trellix-EDR-Engine enthält, können Angreifer daraus maßgeschneiderte Umgehungstechniken bauen. Das senkt die Latte für gezielte Attacken auf Trellix-geschützte Umgebungen drastisch — vor allem in Branchen mit hohem Bedrohungsaufkommen wie Finanzdienstleistung, Energie und kritische Infrastruktur.

Das ist kein hypothetisches Szenario: Nach dem berühmten FireEye-Toolkit-Diebstahl 2020 (Trellix entstand später aus FireEye/McAfee-Resten) ploppten Bypass-Tools für lange Zeit auf.

SO REAGIERST DU als Trellix-Nutzer!

Konkrete Schritte für IT-Verantwortliche:

1. Updates aktiv halten: Trellix-Agenten und ePO-Konsolen auf den jeweils neuesten Stand. Hot-Fixes der nächsten Wochen einspielen.

2. Detection-Regeln auffrischen: Eigene SIEM-Korrelationen erhöhen, redundante Erkennung über zusätzliche Tools (Sysmon, EDR-Telemetrie) aufbauen.

3. Logging-Niveau hochziehen: Mindestens auf „verbose“ für die nächsten 30 Tage — auffällige Bypass-Versuche fallen so eher auf.

4. Threat-Hunting: Backwards-Sweep über die letzten Wochen, falls die Akteure schon vor dem 2. Mai im Code waren.

EXTRA-TIPP: Zweite Linie aufbauen!

Egal ob Trellix oder ein anderer EDR-Anbieter — eine einzelne Sicherheitsschicht reicht nicht. Wer noch keine zweite, unabhängige Detection-Quelle hat (etwa Microsoft Defender for Endpoint, CrowdStrike oder Open-Source-Lösungen wie Wazuh), nimmt diesen Vorfall als Anlass. Je heterogener die Stacks, desto härter wird gezielter Bypass.

FAZIT: Vertrauen kostet — auch bei Security-Vendoren!

Der Trellix-Vorfall ist ein Lehrstück: Kein Anbieter ist immun, auch nicht der eigene Schutz-Vendor. Wichtig ist Transparenz — und die liefert Trellix bisher in akzeptablem Tempo. Was wirklich gestohlen wurde und ob es im Darknet auftaucht, klärt sich erst in den nächsten Wochen. Bis dahin gilt: ruhig bleiben, Logs schärfen, Detection-Stack diversifizieren.

Quellen

- The Hacker News: Trellix Confirms Source Code Breach

- Cybersecurity News: Trellix Source Code Breach

- Integrity360: Security Advisory zum Trellix-Vorfall