Nutzt du irgendwo Oracle-Software? Java? MySQL? WebLogic? Dann hast du jetzt ein Problem. Oracle hat gerade das größte Sicherheits-Update des Jahres rausgehauen. 241 Luecken auf einmal. 34 davon KRITISCH.

UNGLAUBLICH: 481 Security-Updates in 28 Produktfamilien!

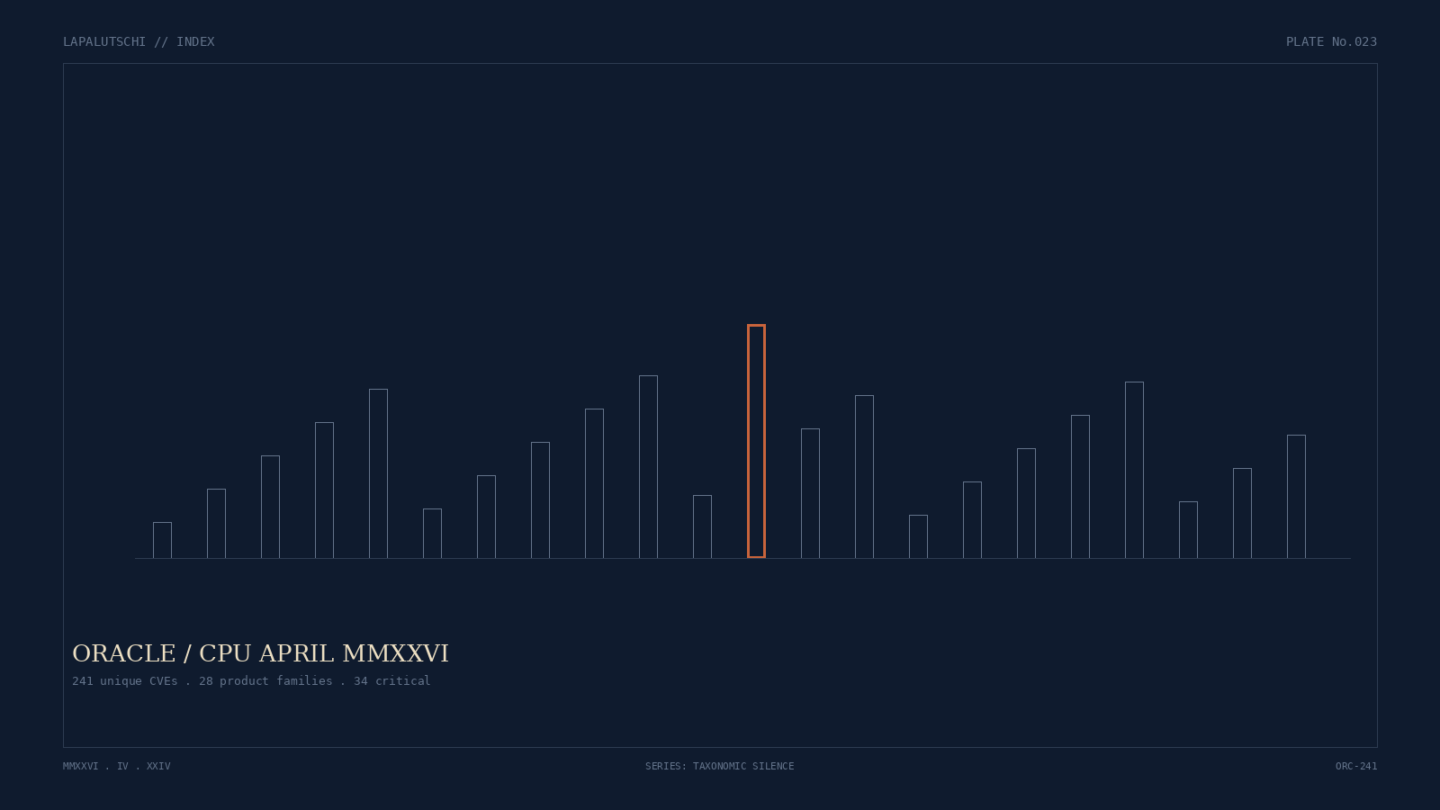

Das Oracle Critical Patch Update vom April 2026 ist ein Monster:

- 241 unique CVEs

- 481 Sicherheits-Updates

- 28 Produktfamilien betroffen

- 34 kritische Patches

Das Ding trifft fast jedes größere Unternehmens-Setup in Deutschland. Oracle Datenbanken, WebLogic-Server, E-Business Suite, PeopleSoft, Hyperion, Siebel – alles dabei.

GEFAHR: Diese Oracle-Produkte brennen lichterloh!

Ein paar Highlights aus dem Patch-Maßaker:

- Oracle Database Server – mehrere RCE-Luecken, teilweise remote ohne Login ausnutzbar

- Oracle MySQL – Server-Crashes, Privilege-Escalations

- Oracle Java SE – die klassische Applet-Surface, immer noch in Unternehmen im Einsatz

- Oracle WebLogic Server – Angreifers Liebling, mehrfach per Maß-Scan abgegrast

- Oracle GoldenGate – Datenreplikation wird zum Datenleck

Wenn du Oracle in deinem Stack hast, gehst du jetzt die Liste durch. JEDE. Einzelne.

So patchst du in 30 Minuten – ohne komplettes Chaos!

Klassischer Oracle-Patch-Tag hat ein Problem: Ausfallzeiten. So machst du’s smart:

- Inventur: Welche Oracle-Produkte laufen wo? Ohne Liste keine saubere Patch-Runde.

- Priorisieren: Systeme mit Internet-Exposure zuerst. Internes vor extern.

- Test-Umgebung: JA, du brauchst eine. Oracle-Patches kippen gerne Anwendungen.

- Rolling Upgrade: Bei Datenbank-Clustern knotenweise, nicht alles auf einmal.

- Backup VOR dem Patch: Klar. Aber trotzdem oft vergessen.

SCHOCK: Angreifer schlagen SOFORT zu!

Oracle-Patches sind eine Zielscheibe. Sobald Oracle veröffentlicht, analysieren Angreifer die Diffs und schreiben Exploits. Praxiswert: Bei kritischen WebLogic-Luecken sehen Sicherheitsforscher die ersten Maß-Scans innerhalb von 48 Stunden.

Hast du also bis Ende der Woche nicht gepatcht, stehst du im Fadenkreuz.

EXTRA-TIPP: Oracle Java raus – wo’s geht!

Viele Unternehmen schleppen Oracle Java für eine einzige Altanwendung mit. Prüf JETZT: Geht der OpenJDK-Umstieg? In 90 Prozent der Faelle ja. Dann musst du nicht jeden Oracle-Patch einspielen, nur weil irgendwo eine 10 Jahre alte Web-App Java braucht.

Adoptium Temurin OpenJDK ist der Quasi-Standard. Kostenlos. Schnell. Ohne Lizenz-Wahnsinn.

UNGLAUBLICH: 4. Quartal-Patch-Day in Folge mit 200+ CVEs!

Oracle haelt den Trend: Jedes Quartal mehr Patches. Im Juli 2025 waren es 334 Patches. Im Oktober 319. Im Januar 2026 dann 318. Und jetzt wieder 481 Updates. Die Software wird immer komplexer, die Luecken immer mehr.

Für Admins heisst das: Patch-Management ist Pflicht, nicht Kür. Wer ohne Plan arbeitet, steht immer unter Wasser.

FAZIT: JETZT Patchen – oder später Schweiß!

241 CVEs klingen nach Horror. Aber: Oracle hat alles geliefert. Die Arbeit hast jetzt du. Plan anlegen, Prioritaeten setzen, Patch-Tuesday im Kalender verankern.

Deine Sofort-Liste:

- Heute: Oracle-Inventur im Unternehmen

- Morgen: kritische Systeme patchen

- Diese Woche: alle internen Systeme durch

- Nächster Monat: Oracle Java raus, wo möglich

Angreifer warten nicht. Du solltest es auch nicht.