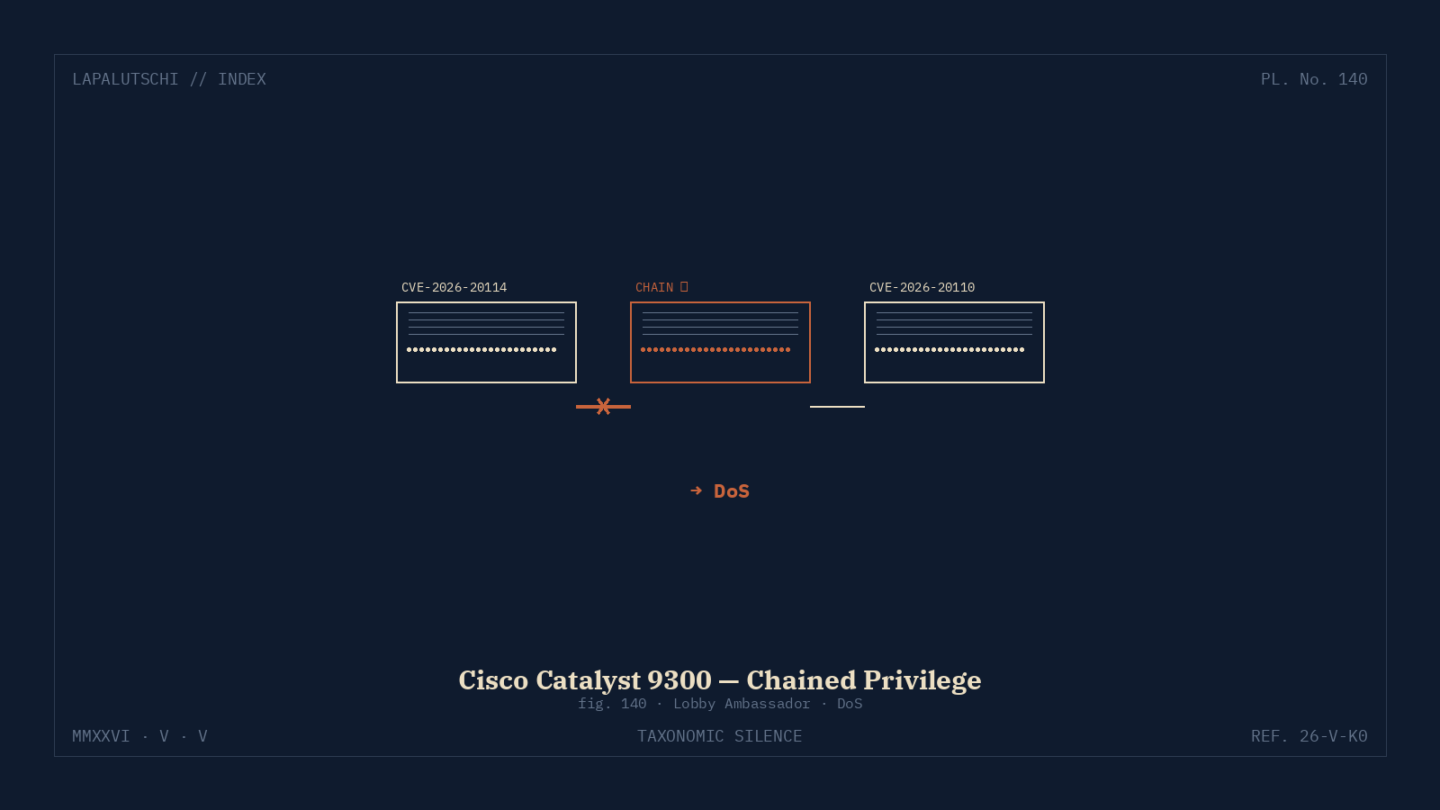

Wer im Büro oder Hotel-WLAN Cisco-Catalyst-9300-Switches betreibt, sollte JETZT die Patch-Liste raussuchen. Cisco hat zwei verkettbare Lücken bestätigt: CVE-2026-20114 erlaubt einer Lobby-Ambassador-Rolle die Privileg-Erhöhung — über CVE-2026-20110 wird daraus ein Denial of Service für den ganzen Switch. Das Problem ist real, der Patch ist da, und die Patch-Pflicht zählt seit der CISA-Listung.

SCHOCK: Lobby-Konto wird zum Switch-Killer

Die Lobby-Ambassador-Rolle in Cisco-Catalyst-WebUIs ist eigentlich ein nettes Feature: Hotel-Empfang oder Konferenz-Personal können Gast-WLAN-Accounts anlegen, ohne den Switch-Admin zu nerven. Genau dort liegt jetzt aber das Einfallstor.

Über CVE-2026-20114 kann ein Angreifer per Command-Injection ein MAC-basiertes Konto mit leicht erhöhten Rechten anlegen. Damit ist er noch nicht im Switch-OS, aber er hat einen Fuß in der Tür. Über CVE-2026-20110 sendet er dann eine speziell geformte Eingabe — und der Catalyst kippt in den Denial of Service. Egress-Port blockiert, Datenverkehr stockt, Helpdesk klingelt.

UNGLAUBLICH: Verkettung statt Einzel-Lücke

Der eigentliche Kniff der Forscher (gemeldet via TippingPoint und Pwn2Own): Die Verkettung der beiden Lücken bringt einen Privilege-Escalation-Pfad, der ohne Admin-Konto auskommt. Klassisches Single-CVE-Bewertung würde beide nur als „medium“ einstufen — verkettet sind sie hoch-gefährlich.

Cisco hat auch zwei CVSS-10.0-Lücken in der Secure Firewall Management Center bestätigt. Das ist eine andere Geschichte (FMC) — aber zeigt, dass Cisco-Sicherheits-Releases gerade dicht aufeinander folgen.

HAMMER: Patch-Plan in 5 SCHRITTEN

- IOS-XE-Version auf allen Catalyst 9300 prüfen (

show version). - Wartungs-Image 17.16.4 oder neuer ziehen — Cisco PSIRT bestätigt darin den Fix.

- WebUI-Zugriff auf Management-VLANs beschränken (Access-Control-Lists).

- Lobby-Ambassador deaktivieren, wenn dein Setup ihn nicht zwingend braucht.

- Logs überwachen: Suche nach „create-mac-based-account“-Events.

EXTRA-TIPP: Aging-Geräte aussortieren

Wer Catalyst-9300-Switches mit Software-Stand vor 17.13 betreibt, sollte sich ohnehin überlegen, ob ein Geräte-Refresh fällig ist. Cisco hat den Catalyst 9000 in 2026 deutlich aufgewertet — aktuelle Modelle bringen dedizierte Hardware-Sicherheits-Features mit, die Verkettungs-Angriffe erschweren.

SO ordnet sich der Fall ein

CISA hat die Lücken bereits in den Known-Exploited-Vulnerabilities-Katalog aufgenommen — heißt: US-Behörden haben harte Patch-Fristen. Für deutsche und europäische Unternehmen ist das ein klares Signal: Cisco-Patches in der nächsten Wartungs-Welle nicht überspringen.

FAZIT: Catalyst-9300-Switches sind das Rückgrat vieler mittelständischer Netze. Eine Lücke, die vom Lobby-Konto zum DoS führt, kann ein Großraumbüro lahmlegen. Der Patch ist da, die Anleitung steht. Heute ist ein guter Tag für ein Wartungsfenster.

Quellen

- Network World — Chained vulnerabilities in Cisco Catalyst

- Cisco PSIRT — Cisco IOS XE Catalyst 9000 DoS Advisory

- Abstract Security — Cisco Critical CVEs