Quanten-Computer sind noch nicht da — aber die Vorbereitung läuft. Cloudflare hat als erster großer Edge-Anbieter seine Post-Quantum-IPsec-Tunnel in den allgemeinen Zugriff gehoben. Das große Plus: Cisco und Fortinet sind ab Werk kompatibel. Wer Standorte über IPsec verbindet, hat jetzt einen Pfad raus aus der „harvest now, decrypt later“-Falle.

SCHOCK: Quanten-fester Tunnel als Standard

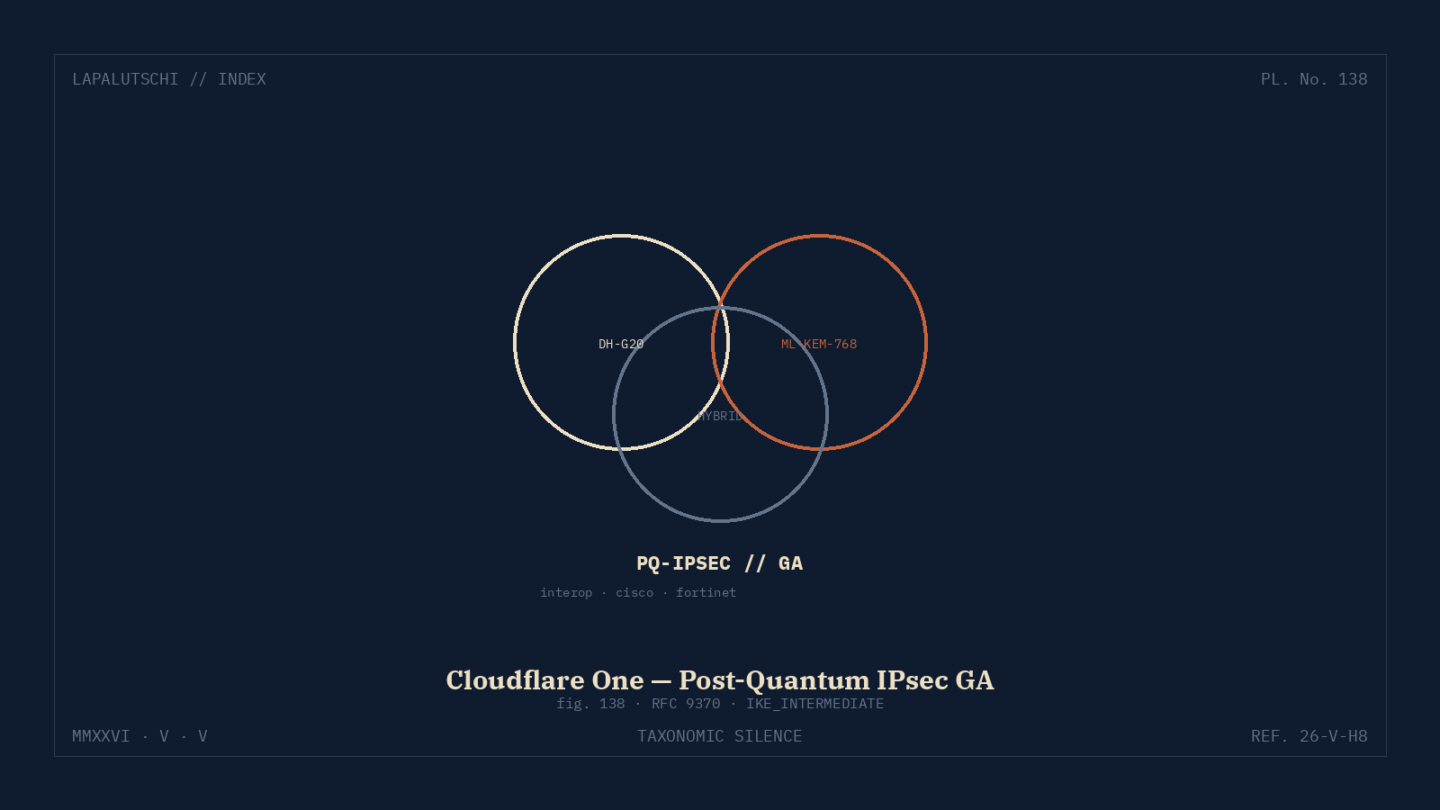

Auf der Changelog-Seite vom 30. April 2026 ist es offiziell: Cloudflare One bietet Post-Quantum-IPsec mit Interop für Drittanbieter-Geräte als generally available. Heißt im Klartext: Du baust deinen Tunnel ganz normal auf — Cloudflare übernimmt den hybriden Schlüsselaustausch im Hintergrund.

Technisch läuft das über RFC 9370 und den Draft draft-ietf-ipsecme-ikev2-mlkem. Beide Seiten verhandeln in der Phase IKE_INTERMEDIATE einen kombinierten Schlüssel: klassischer Diffie-Hellman (Group 20) plus quantenfestes ML-KEM-768 oder ML-KEM-1024. Wenn einer der beiden Algorithmen geknackt wird, hält der andere noch.

UNGLAUBLICH: Cisco und Fortinet rasten direkt ein

Genau das war jahrelang die Bremse: Post-Quantum klingt geil, aber niemand hatte einen Standard, auf den sich alle einigen konnten. Cloudflare hat sich mit den beiden Schwergewichten Cisco und Fortinet zusammengetan und Interop-Tests gefahren. Bei Cisco brauchst du IOS XE 17.16, bei Fortinet FortiOS 7.6.4 oder neuer.

Andere Hersteller folgen: Juniper, pfSense und OPNsense haben für Q3/Q4 entsprechende Updates angekündigt. Wer also seine Firewall jetzt auf den aktuellen Stand zieht, ist Quanten-fest unterwegs.

HAMMER: So aktivierst du es

- Firewall-Firmware updaten auf eine Version mit ML-KEM-Support.

- Cloudflare-Tunnel neu konfigurieren — den IPsec-Profil-Toggle „Post-Quantum“ aktivieren.

- IKEv2-Phase auf IKE_INTERMEDIATE-fähig setzen (Cisco:

crypto ikev2 policy, Fortinet: GUI). - Test-Tunnel aufbauen, im Cloudflare-Dashboard PQ-Status prüfen.

- Logging einschalten und ML-KEM-Handshake gegenprüfen.

EXTRA-TIPP: Warp-Client zieht mit

Cloudflare hat parallel den WARP-Client auf Post-Quantum-TLS gehoben. Über 60 % des „menschlichen“ TLS-Traffics, den Cloudflare sieht, läuft schon mit hybrider ML-KEM. Wer also mobile Mitarbeiter über WARP einbindet, ist doppelt geschützt: Tunnel quantum-fest, Browser-Traffic quantum-fest.

SO ordnet sich der Schritt ein

Cloudflare hat sich für 2029 das Ziel gesetzt, komplett Post-Quantum zu sein — inklusive Authentifizierung. IPsec war einer der schwierigeren Bausteine wegen der Hardware-Vielfalt. Der jetzt erreichte Stand markiert den End-to-End-Punkt für Site-to-Site-Kunden. Was noch fehlt: Post-Quantum-Authentifizierung mit ML-DSA / SLH-DSA Zertifikaten — dafür gibt es Roadmap-Beiträge bis 2028.

FAZIT: Wenn dein Unternehmen auch nur einen IPsec-Tunnel zu Cloudflare hat, schalte Post-Quantum jetzt scharf. Es ist ein Schalter im Dashboard, kostet nichts extra — und du gewinnst Schutz für die nächsten 10 Jahre. Wer wartet, hofft auf Glück. Quanten-Glück.

Quellen

- Cloudflare Changelog — Post-quantum IPsec interoperability

- Cloudflare Blog — Post-Quantum IPsec GA

- Cloudflare Blog — Post-Quantum Roadmap 2029