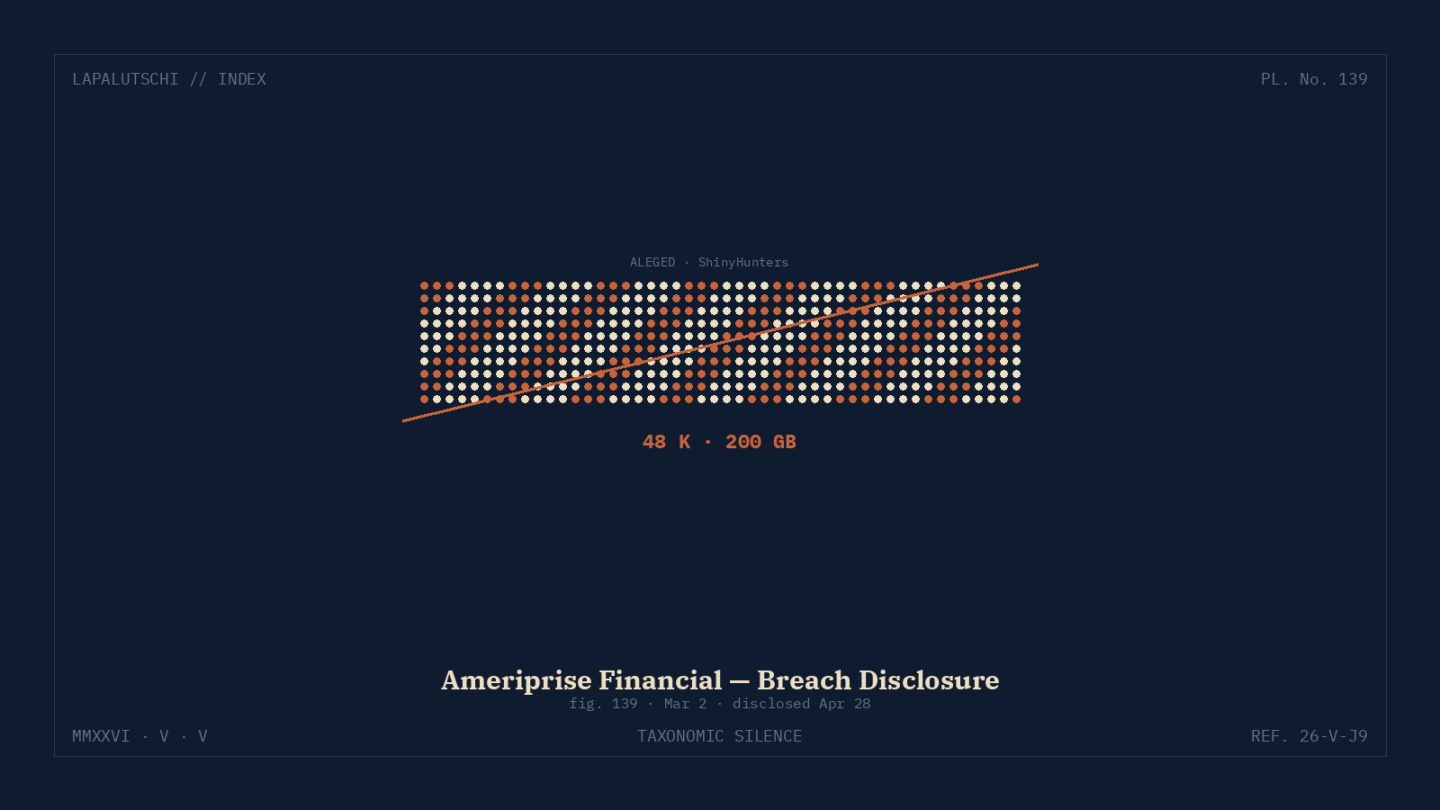

Wieder ein Finanz-Riese, wieder die ShinyHunters-Bande: Ameriprise Financial hat am 28. April 2026 bestätigt, dass Angreifer auf Daten von 47 974 Kunden zugegriffen haben. Die Hacker drohen mit 200 GB internen Dokumenten. Wer ein Ameriprise-Konto hat oder beim US-Vermögensverwalter Geld liegen ließ, sollte JETZT alarmiert sein.

SCHOCK: 16 Tage unentdeckt im Netz

Die Timeline ist alarmierend: Am 2. März 2026 drangen die Angreifer ins Ameriprise-Netz ein. Erkannt wurde der Vorfall erst 16 Tage später, am 18. März. Die öffentliche Mitteilung folgte ein weiteres Anderthalb-Monate später, am 28. April. In dieser Zeit hatten Eindringer Zugriff auf „bestimmte Daten und Dateien“, wie Ameriprise schreibt.

Der Vermögensverwalter spielt im Statement nichts vor: betroffen sind 47 974 Personen. Die Daten umfassen Namen, Adressen, Konto-Beschreibungen — in einigen Fällen auch Sozialversicherungsnummern. Konkret unautorisierte Transaktionen gab es laut Ameriprise nicht.

UNGLAUBLICH: ShinyHunters drohen mit 200 GB

Die Erpresser-Crew ShinyHunters hat unmittelbar nach der Offenlegung in Hacker-Foren geprahlt: 200 GB internes Material — Memos, Kunden-Listen, interne Mails. Bisher haben sie nicht geliefert. Branchen-Forscher sehen darin den klassischen Doppelextort-Druck: erst Daten klauen, dann mit Veröffentlichung erpressen.

Anwälte haben bereits zwei Sammelklagen eingereicht und schnell wieder zurückgezogen. Das deutet auf laufende Verhandlungen hin — vielleicht mit Versicherern, vielleicht mit den Hackern selbst. Klar ist: Der Fall ist nicht abgeschlossen.

HAMMER: Was Anleger JETZT tun

- Online-Banking-Login bei Ameriprise (oder vergleichbaren Brokern) sofort wechseln.

- MFA aktivieren, falls noch nicht — am besten App-basiert, nicht SMS.

- Credit Freeze bei den drei großen US-Auskunfteien (Equifax, Experian, TransUnion) setzen.

- Phishing-Mails mit Ameriprise-Logo ignorieren — niemals über E-Mail-Link einloggen.

- Steuer-IRS-Alerts aktivieren, falls Sozialversicherungsnummer betroffen ist.

EXTRA-TIPP: Salesforce-Welle erkennen

Was bei Ameriprise und Kemper Insurance gleich war: Salesforce-OAuth-Tokens als Eintrittspunkt. Wer in seinem Unternehmen Salesforce einsetzt — gerade in CRM- oder Kunden-Service-Anwendungen — sollte: (1) alle aktiven OAuth-Tokens widerrufen, (2) IP-Logon-Restrictions scharf schalten, (3) MFA für alle Salesforce-User durchsetzen, (4) AppExchange-Apps reviewen.

SO ordnet sich der Vorfall ein

Die ShinyHunters-Welle wütet seit März quer durch Salesforce-Kunden. Nach Ameriprise (48k), Kemper Insurance (13M), und jetzt — als wahrscheinlich zugehörig — Instructure Canvas (potenziell 275M) zeichnet sich ein Muster ab. Salesforce hat in einer Stellungnahme „aktive Untersuchungen“ bestätigt, aber bisher keine konkreten Schwachstellen offengelegt.

FAZIT: Ameriprise ist „nur“ eine Zahl von 48 000. Aber die Methode dahinter ist die echte Geschichte: ShinyHunters perfektionieren ihren Angriff auf Salesforce-Backends. Wer Salesforce nutzt, hat Hausaufgaben — egal ob er heute schon Opfer war oder nicht.

Quellen

- Fox News — Ameriprise data breach hits 48 000 customers

- ThinkAdvisor — Ameriprise breach affected nearly 48 000

- Insurance NewsNet — Ameriprise Breach Impact