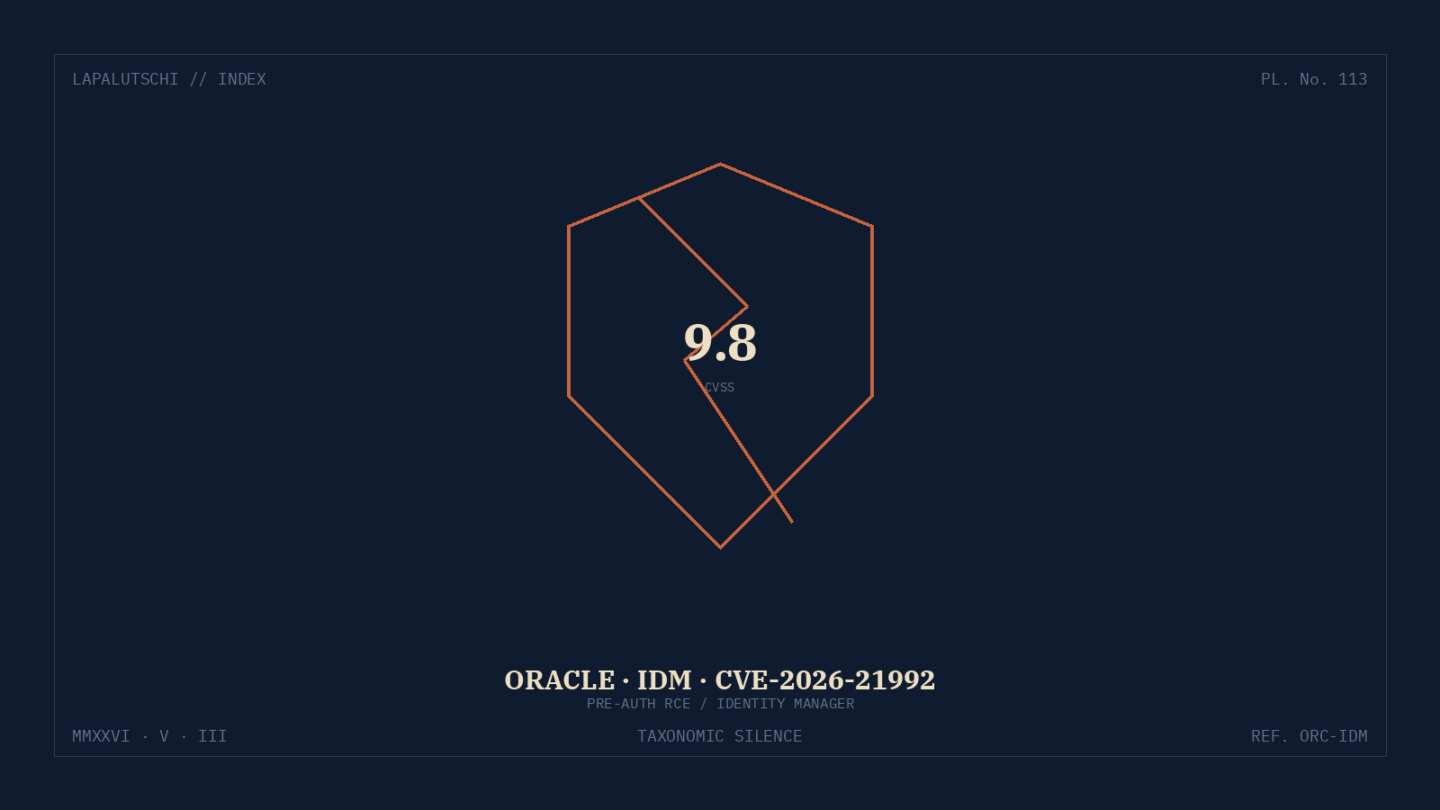

SECURITY-ALARM bei Oracle! CVSS 9.8. Pre-Auth-Lücke. Identity Manager. Wer als Admin diese drei Wörter zusammen liest, weiß: Es brennt. Oracle hat einen Notfall-Patch ausgerollt — und zwar OUT-OF-BAND, also außerhalb des regulären Patch Tuesdays. Für dich heißt das: SOFORT updaten.

SCHOCK-DETAIL: Hacker brauchen KEIN Passwort!

CVE-2026-21992 ist die Sorte Bug, vor der jeder Sysadmin Albträume hat. Unauthenticated, over the network, low complexity, no user interaction. Auf Deutsch: Ein Angreifer schickt einen HTTP-Request — und führt Code auf deinem Server aus. Ohne Login. Ohne Klick. Ohne Vorwarnung.

Die Lücke betrifft Oracle Identity Manager 12.2.1.4.0 und 14.1.2.1.0 sowie Oracle Web Services Manager in den gleichen Versionen. Beide Produkte sind kein Nischenkram — IDM hängt typischerweise im Zentrum großer Enterprise-Authentifizierungen, orchestriert SSO, Provisioning und Compliance-Workflows. Wer ihn übernimmt, hat unter Umständen Zugriff auf die kompletten Identity-Daten.

HÖCHSTE PRIORITÄT: So patchst du JETZT

- Oracle Critical Patch Update Advisory zu CVE-2026-21992 aus dem My Oracle Support holen.

- WebLogic-Server stoppen und das OPatch-Bundle einspielen.

- Cluster-Setup? Rolling-Update — Knoten nach Knoten, kein Big Bang.

- Server wieder hochfahren und Patch-Verifikation laufen lassen.

- Logs nachträglich nach

/iam/-Aufrufen aus den letzten Tagen scannen — die Lücke ist schon Wochen bekannt.

EXTRA-CHECK: Vergiss den Web Services Manager NICHT!

Nicht nur Identity Manager ist betroffen — auch Oracle Web Services Manager (OWSM) hängt mit drin. OWSM wird oft im selben WebLogic-Domain deployt und kümmert sich um SOAP-Security, OAuth-Token und Policy-Enforcement. Wenn dein Stack OWSM nutzt: gleiche Patch-Reihenfolge, gleiche Dringlichkeit. Reihenfolge im Cluster: ManagedServer für IDM, dann ManagedServer für OWSM, zuletzt AdminServer.

Direkt nach dem Patch lohnt es sich, das WebLogic-Audit-Log-Level für 24-48 Stunden auf fine zu ziehen. So siehst du sofort, wenn jemand bekannte Exploit-Pattern nachschicken will.

WARNUNG: Alte Versionen haben PECH

Oracle patcht NUR Versionen mit aktivem Premier- oder Extended-Support. Wer noch mit Identity Manager 11g oder 12.2.1.3.x lebt, bekommt KEINEN Patch. Drei Optionen: Migrieren, das Frontend hinter einer geschlossenen Firewall verstecken, oder das Risiko bewusst akzeptieren — letzteres ist KEINE gute Idee.

EXTRA-TIPP: Logs JETZT scannen

Pre-Auth-RCEs werden gerne ein paar Wochen still im Untergrund missbraucht, bevor sie öffentlich werden. Wenn deine IDM-Instanz aus dem Netz erreichbar war, lohnt eine kurze forensische Runde. Schau nach unbekannten weblogic.deployer-Prozessen, frischen Cron-Jobs, neuen SSH-Keys auf dem System-User — Standard-Persistenz-Spuren.

Setze außerdem temporär ein WAF-Pattern auf typische Exploit-Payloads (Serialization-Injection, unerwartet lange URL-Encodings im /idmpath/). Das ist keine echte Mitigation, aber sie kauft dir Zeit, falls der Patch im Change-Window erst übermorgen rein darf.

FAZIT: Pre-Auth-RCE in Identity-Software ist immer Notfall

Identity-Systeme sind das HERZSTÜCK jeder Enterprise-Sicherheit. Eine RCE-Lücke darin ist nicht „ein Bug mehr“, sondern ein potenzieller Totalausfall der Vertrauensgrundlage. Oracle hat mit dem Out-of-Band-Patch das Richtige getan — jetzt liegt es an dir, ihn auszurollen. Heute. Nicht „nach dem nächsten Sprint“.