DOCKER-SCHOCK für Homelab-Profis! Viele STARTEN Container einfach mit docker run – und hoffen, dass alles klappt! Es klappt ja meistens… BIS ES NICHT MEHR KLAPPT!

Dann kommt der Horror: „Container kommunizieren nicht“, „Port-Konflikte“, „Sicherheitslücke wegen falscher Konfiguration“! SCHLUSS DAMIT! Hier der ultimative Docker-Netzwerk-Guide!

Warum Docker-Netzwerke so wichtig sind

Docker bietet verschiedene Netzwerk-Treiber – jeder für andere Szenarien optimiert! Wer den richtigen Typ wählt:

- Spart sich stundenlanges Debugging!

- Macht den Stack SICHERER!

- Liefert bessere Performance!

Typ 1: Bridge-Netzwerk — der Standard

Das Bridge-Netzwerk ist der Standard-Modus – Docker erstellt eine virtuelle Bridge (docker0)!

So funktioniert’s:

- Jeder Container bekommt EIGENE IP im privaten Subnetz!

- Kommunikation nach außen läuft über NAT!

- Ports müssen explizit mit

-poderports:freigegeben werden!

MEGA-WICHTIG: Das Standard-Bridge-Netzwerk unterstützt KEIN DNS-basiertes Container-Discovery! Benutzerdefiniertes Bridge-Netzwerk erstellen!

# Benutzerdefiniertes Bridge-Netzwerk

docker network create --driver bridge mein-netzwerk

# Container darin starten

docker run --network mein-netzwerk --name webserver nginx

docker run --network mein-netzwerk --name db mariadb

Jetzt kann webserver einfach db beim Namen ansprechen – kein IP-Jonglieren mehr!

Typ 2: Host-Netzwerk

Im Host-Modus teilt sich der Container direkt den Netzwerk-Stack mit dem Host! KEINE Isolation – Container nutzt IP des Hosts, alle Ports direkt erreichbar!

docker run --network host nginx

Wann Host sinnvoll ist:

- MAXIMALE Netzwerk-Performance (kein NAT-Overhead)!

- Viele Ports binden (Monitoring-Tools)!

- Hochperformante Anwendungen (Spieleserver, Streaming)!

ACHTUNG: Host-Netzwerk bietet KEINE Isolation! Nur einsetzen, wo wirklich nötig!

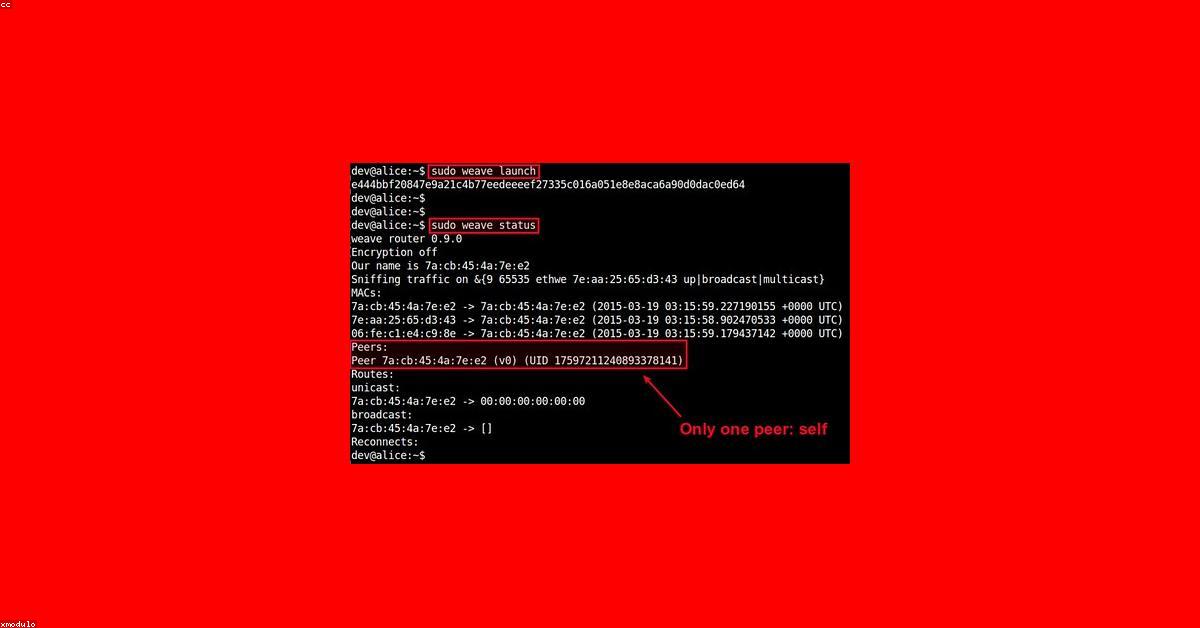

Typ 3: Overlay-Netzwerk

Overlay-Netzwerke nutzt du hauptsächlich in Docker Swarm! Container auf MEHREREN Hosts kommunizieren – über VXLAN-Tunnel!

# Swarm initialisieren

docker swarm init --advertise-addr 192.168.1.10

# Overlay-Netzwerk erstellen

docker network create --driver overlay --attachable swarm-net

# Service starten

docker service create \

--name webserver \

--network swarm-net \

--replicas 2 \

nginx

Alle Services im selben Overlay können sich über den Service-Namen ansprechen – egal auf welchem Node sie laufen!

Typ 4: Macvlan — der Profi-Typ

Macvlan ist das INTERESSANTESTE Netzwerk-Modell für Homelabs! Jeder Container bekommt EIGENE MAC-Adresse und sieht aus wie ein physisches Gerät im LAN!

Vorteile:

- Container direkt im LAN erreichbar – wie echte Geräte!

- KEIN Port-Forwarding nötig!

- Perfekt für Home Assistant, wenn’s mDNS / IoT-Discovery braucht!

Beispiel:

docker network create -d macvlan \

--subnet=192.168.1.0/24 \

--gateway=192.168.1.1 \

-o parent=eth0 \

mein-macvlan

docker run --network mein-macvlan --ip=192.168.1.100 nginx

ACHTUNG: Host kann seine eigenen Macvlan-Container nicht direkt ansprechen! Das ist eine Macvlan-Eigenheit!

Best Practice: Traefik mit Bridge-Netzwerken

Der goldene Standard im Homelab: EIN Bridge-Netzwerk „traefik-proxy“ – alle Services drin, Traefik als zentraler Reverse Proxy:

version: "3.8"

services:

nginx:

image: nginx:latest

networks:

- traefik-proxy

labels:

- "traefik.enable=true"

- "traefik.http.routers.nginx.rule=Host(`nginx.meinedomain.de`)"

- "traefik.http.routers.nginx.entrypoints=websecure"

networks:

traefik-proxy:

external: true

Resultat: ALLE Services erreichbar über HTTPS unter eigenen Subdomains – ohne offene Ports!

Tipps für Netzwerk-Hardening

Fünf goldene Regeln:

- Interne Netze für interne Services – DB muss NICHT extern erreichbar sein!

- Traefik als einziger Public-Entry-Point!

- IPvlan als sicherere Alternative zu Macvlan!

- Rate-Limiting in Traefik konfigurieren!

- CrowdSec-Bouncer auf das Traefik-Netz!

Fazit — und welcher Typ wann passt

Kein Zweifel: Wer Docker-Netzwerke versteht, löst 80 % aller Homelab-Probleme im Keim! Die richtige Wahl zwischen Bridge, Host, Overlay und Macvlan ist ENTSCHEIDEND!

Mein Tipp: HEUTE das Standard-Bridge aufgeben, benutzerdefinierte Bridges bauen! MORGEN Traefik davor! Übermorgen Macvlan für IoT-Kram! In einer Woche bist du Docker-Netzwerk-Profi!

Auf Lapalutschi.de kommt bald der große Traefik-Härtungs-Guide – mit CrowdSec, Fail2Ban und Rate-Limiting! Bleib dran!

Verwandte Tutorials auf Lapalutschi.de

- Docker für Einsteiger — der Einstieg in die Container-Welt.

- Docker oder Kubernetes — Container-Orchestrierung im Vergleich.