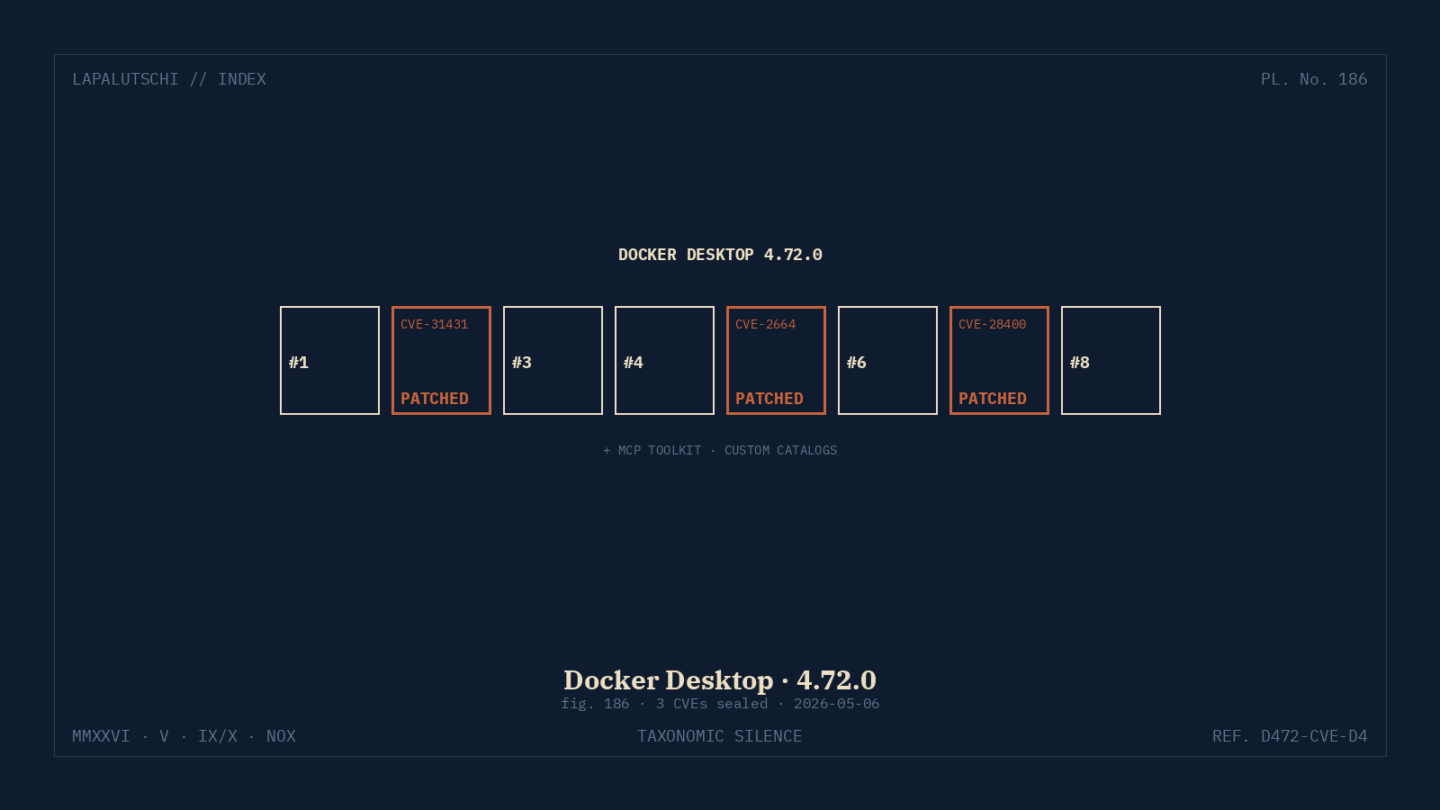

Docker liefert JETZT die nächste Welle: Docker Desktop 4.72.0 ist raus, stopft DREI CVEs auf einen Schlag und drückt dir gleich noch frische MCP-Profile auf den Desktop. Update SOFORT.

ALARM: Drei Sicherheitslücken auf einen Streich

Die wichtigste ist CVE-2026-31431 alias copy.fail. Sie erlaubt einem unprivilegierten Nutzer im Container, durch einen kontrollierten Schreibzugriff in den Page-Cache der Host-VM Root-Rechte zu erlangen. Klingt akademisch, ist aber in einer Multi-Tenant-Lab-Umgebung scharf. Docker patcht das per Kernel-Backport.

Dazu kommen:

- CVE-2026-2664 – Out-of-Bounds-Read im grpcfuse-Kernelmodul.

- CVE-2026-28400 – Runtime-Flag-Injection im Docker Model Runner.

Alle drei sind gepatcht. Kein bekannter aktiver Exploit, aber das Risiko ist real – wer Docker Desktop in einem Lab oder Office-Endpoint laufen lässt, MUSS auf 4.72 hoch.

HAMMER: MCP-Profile machen den Desktop AGENTEN-fit

Das schöne Feature des Releases: MCP-Profile. Mit dem MCP-Toolkit organisierst du deine Model-Context-Protocol-Server in benannten Sammlungen – ein Profil „Coding“ mit GitHub-, Linear- und Postgres-MCP, ein Profil „Marketing“ mit Klaviyo, Notion und Slack-MCP. Du switchst mit einem Klick.

EXTRA-TIPP: Custom Catalogs für Teams

Du kannst zusätzlich Custom Catalogs bauen – kuratierte Sammlungen von MCP-Servern für dein Team oder deine Organisation. So zwingst du nicht jedem Kollegen den gleichen Stack auf, sondern stellst einen Pool zur Verfügung, aus dem sich alle bedienen.

SCHNELLER: Container-, Image- und Volume-Daten

Docker Desktop holt jetzt frische Daten on-demand, wenn du auf die Containers-, Images- oder Volumes-Tabs wechselst. Das Background-Polling im Hintergrund ist deutlich entschärft. Resultat: weniger CPU-Last bei großen Setups, weniger heißer Lüfter im MacBook.

NAVIGATION: Linke Sidebar individuell

Du kannst jetzt einzelne Tabs in der Sidebar ausblenden. Wer Kubernetes nicht nutzt, schmeißt den Tab raus. Wer keine Volumes verwaltet, dito. Klingt klein, ist aber pure Lebensqualität.

FAZIT: Sofort updaten

Drei CVEs gepatcht, MCP-Profile als Schmankerl, schnellere UI – Docker Desktop 4.72 ist ein Pflicht-Update. Auf Mac/Windows den Update-Banner annehmen, auf Linux das DEB/RPM ziehen. Fertig in unter zehn Minuten.

Häufige Fragen

Welche CVEs sind drin und wie kritisch?

Was sind MCP-Profile genau?

Bricht das Update bestehende Setups?

Wie führe ich das Update durch?

Quellen: Docker Docs Release Notes 4.72.0 (2026-05-06), MCP Toolkit Docs.