HAMMER-ALARM aus Redmond! Microsoft musste am 22. April 2026 MITTEN in der Woche einen Not-Patch rausschieben! Der Grund: eine kritische Lücke in ASP.NET Core mit einem CVSS-Score von 9,1! So hoch geht der Score nur, wenn es richtig, RICHTIG brennt!

Was heißt das auf Deutsch? Ein Angreifer OHNE Account, OHNE Login – nur mit Netzwerkzugriff – kann sich zum SYSTEM-Nutzer hochziehen! Dem König der Windows-Kiste! KEIN Scherz – so steht’s im Advisory!

SCHOCK-LÜCKE: Das ist WIRKLICH dran!

Die Lücke sitzt tief in der Data Protection API! Das ist der Baustein in ASP.NET Core, der Login-Cookies, Anti-Forgery-Tokens und sensible App-Daten absichert – die digitale Kaution deiner Web-App!

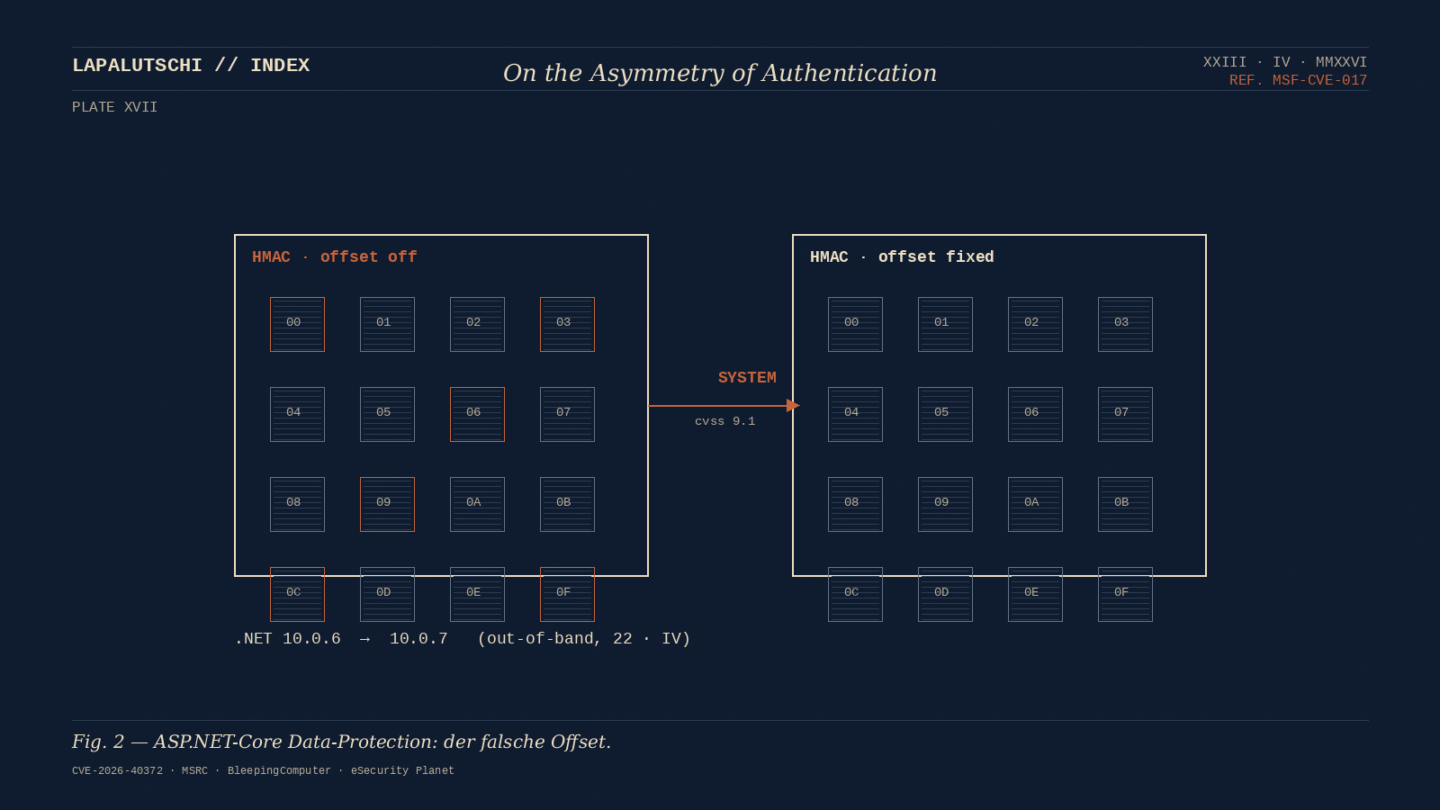

In .NET 10.0.6 – verteilt am Patch Tuesday, 14. April 2026 – war ein Bug drin! Das Herzstück ManagedAuthenticatedEncryptor berechnete den HMAC-Validierungs-Tag mit FALSCHEM Offset!

Die Folge: Gefälschte Cookies wurden als ECHT akzeptiert!

Das Ergebnis: Wer ein manipuliertes Session-Cookie schickt, steigt zur höchsten Berechtigung auf! OHNE Passwort, OHNE Benutzername – einfach so!

GEFAHR! Wer ist betroffen?

Alle ASP.NET-Core-Anwendungen, die die Data Protection API nutzen! Das ist PRAKTISCH JEDE moderne .NET-Web-App:

- Blazor!

- Razor Pages!

- MVC!

- Minimal APIs!

- Self-Hosting auf Linux ebenfalls!

Microsoft bestätigt: .NET 10.0.6 ist verwundbar! Der Patch sitzt in .NET 10.0.7! Wer auf .NET 8 LTS läuft, ist laut Advisory NICHT betroffen – aber immer aktuell halten!

UNGLAUBLICH: Kam so ein Fix schon mal?

Not-Patches außerhalb des Patch-Tuesday sind SELTEN! Microsoft macht das nur, wenn eine Lücke SO HEFTIG ist, dass man nicht vier Wochen warten kann!

Die Security-Szene ist sich einig: BleepingComputer, eSecurityPlanet, CSO Online – alle schlagen Alarm! Bisher keine Berichte über aktive Ausnutzung – ABER Experten warnen: Jetzt, wo die Details draußen sind, folgen Exploits in Stunden!

SO RETTEST DU DEINEN SERVER IN 5 MINUTEN!

Schritt 1: Version prüfen!

dotnet --list-runtimes

Siehst du 10.0.6? Dann bist du verwundbar!

Schritt 2: Update auf .NET 10.0.7!

Linux (Ubuntu/Debian):

sudo apt update && sudo apt upgrade dotnet-runtime-10.0

Windows: Winget oder direkter Download von Microsoft!

Schritt 3: App NEU STARTEN! Ohne Neustart bleibt die alte verwundbare Library im Speicher! Das übersehen viele!

Schritt 4: Logs prüfen! Hast du in den letzten Tagen unerwartete Login-Events oder Sessions aus fremden Ländern? Das wäre ein Indiz für einen Vorab-Angriff!

EXTRA-TIPP: Key-Rotation GLEICH miterledigen!

Nach dem Patch: Data-Protection-Keys rotieren! Warum? Falls doch jemand einen gefälschten Cookie unterschoben hat, wird der durch die neuen Keys automatisch ungültig!

Konfiguration:

services.AddDataProtection()

.PersistKeysToFileSystem(new DirectoryInfo(@"/var/lib/my-app/keys"))

.SetDefaultKeyLifetime(TimeSpan.FromDays(30));

Und: Nutzt du Docker-Container? Dann Base-Image FRISCH pullen! Das alte mcr.microsoft.com/dotnet/aspnet:10.0 bringt sonst wieder die löchrige Version mit!

BONUS: Langfristige Härtung!

- Reverse Proxy mit WAF (Web Application Firewall) davor – ModSecurity oder Coraza!

- Automatische Patches aktivieren –

unattended-upgradesunter Debian/Ubuntu! - Monitoring für ungewöhnliche Login-Raten einrichten!

- 2FA/MFA für alle sensiblen Logins – reduziert die Angriffsfläche massiv!

FAZIT: SOFORT patchen – alles andere ist FAHRLÄSSIG!

Kein Scherz: CVE-2026-40372 ist eine der heftigsten ASP.NET-Core-Lücken der letzten Monate! Ein CVSS 9,1 bedeutet: Kritisch, remote, ohne Auth ausnutzbar!

Wer seinen Server hinter einer Reverse Proxy laufen hat, ist NICHT automatisch sicher – die verwundbare Auth-Schicht sitzt HINTER dem Proxy!

Mein Rat: JETZT auf .NET 10.0.7 updaten, App neu starten, Keys rotieren, fertig! Keine Ausreden!

Auf Lapalutschi.de kommt bald der große ASP.NET-Core-Härtungs-Guide – mit Docker, Reverse Proxy und CrowdSec! Bleib dran!