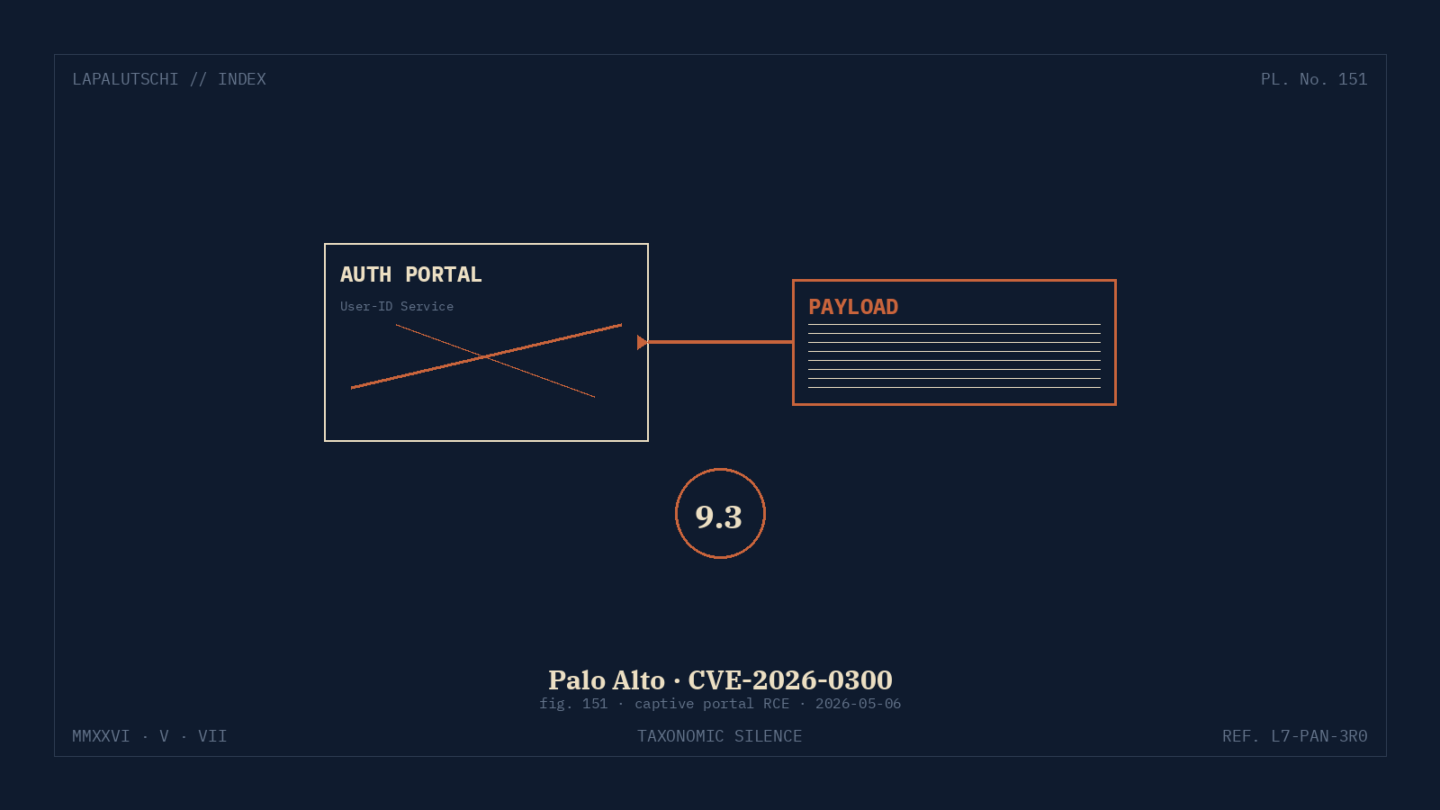

Eine kritische Buffer-Overflow-Lücke im User-ID-Authentication-Portal der Palo Alto PAN-OS-Firewalls wird seit dem 6. Mai 2026 aktiv ausgenutzt. Angreifer schicken überdimensionierte Pakete an das Portal — und kommen ohne Login mit Root-Rechten auf deine Firewall. Der offizielle Patch kommt erst am 13. Mai. Wer bis dahin nichts macht, sitzt auf einer offenen Tür.

SCHOCK: Captive-Portal als Einfallstor

Du kennst das User-ID-Portal als bequemen Login-Dialog für Gäste oder unauthentifizierte Geräte im Netz. Genau dieser Komfort wird jetzt zur Waffe. Forscher der Sicherheitsfirma Hadrian und Bestätigungen vom Hersteller selbst zeigen: Wer ein speziell präpariertes Paket an das Portal schickt, schreibt mit dem Überlauf eigenen Code direkt in den Stack-Speicher. Der Dienst läuft als Root — und der Angreifer landet ohne Umweg auf deinem Gateway.

Besonders bitter: Die Lücke steckt schon länger im Code. Palo Alto Networks hat in seinem Security-Advisory bestätigt, dass limitierte Ausnutzung bereits läuft. Das ist behördendeutsch für: »Es gibt aktive Angriffe, aber wir sehen keine Massen-Welle — noch nicht.«

BETROFFEN: Diese Geräte musst du sofort prüfen

Die Lücke betrifft alle PA-Series-Hardware-Firewalls und VM-Series-Cloud-Firewalls — sofern das User-ID-Authentication-Portal eingeschaltet ist. Prisma Access, Cloud NGFW und Panorama sind nicht verwundbar. Schau in deine Firewall-Konfig: Wenn unter »Network → GlobalProtect → Portals« oder im Captive-Portal-Setup ein aktiver Eintrag steht, bist du in der Schusslinie.

Der CVSS-Score liegt bei 9.3, wenn das Portal aus dem Internet erreichbar ist. Schaust du nur intern drauf, sinkt der Wert auf 8.7 — was immer noch »kritisch« bedeutet. Niemand sollte hier wegschauen.

GEFAHR! Patch erst am 13. Mai

Der unangenehme Teil: Palo Alto Networks plant das Sicherheits-Update für den 13. Mai 2026. Das sind sechs Tage, in denen die Lücke offen bleibt. In dieser Zeit musst du selbst aktiv werden, sonst kann der Angreifer dich schneller besuchen, als der Patch reift.

So rettest du deine Firewall in 5 MINUTEN!

Der erste Schritt ist dramatisch einfach: Schalte das Portal aus dem Internet heraus aus. Wenn deine Außendienst-Mitarbeiter es nicht täglich brauchen, deaktivierst du es komplett über die GUI. Sind Externe darauf angewiesen, beschränkst du den Zugriff per Sicherheits-Policy auf bekannte IP-Bereiche oder Standorte. So sieht die Lücke kein Angreifer mehr — und du gewinnst die sechs Tage bis zum Patch.

Schritt zwei: Logs prüfen. Schau in den Threat-Logs nach ungewöhnlich großen HTTP-POST-Paketen Richtung Portal. Hadrian und mehrere SOC-Anbieter veröffentlichen aktuell IOCs (Indicators of Compromise). Pull dir die in dein SIEM und alarmiere bei Treffern.

Schritt drei: Notfall-Plan bereit halten. Wenn du den Patch am 13. Mai sofort einspielst und vorher Kompromiss-Verdacht hast, reicht ein Update nicht. Dann musst du zusätzlich die Konfiguration zurücksetzen, Zertifikate neu rollen und alle Admin-Passwörter tauschen. Ein Root-RCE bedeutet im schlimmsten Fall: Der Angreifer hat sich verewigt.

EXTRA-TIPP: Threat-Prevention scharf stellen

In den Threat-Prevention-Profilen kannst du Pakete an das Authentication-Portal mit Strict-Reset-Aktion versehen. Das hilft, klassische Buffer-Overflow-Versuche zu blocken, ohne legitime Anmeldungen zu killen. Kein Ersatz für den Patch, aber eine zusätzliche Hürde.

FAZIT: Sechs Tage Krimi — bleib wach!

CVE-2026-0300 ist die zweite Palo-Alto-Lücke binnen Wochen, die ohne Auth direkt zu Root führt. Die Branche hat aus den GlobalProtect-Vorfällen 2024 gelernt — du sollst nicht der lebende Beweis dafür werden, dass es nicht reicht. Internet-Erreichbarkeit kappen, Patch am 13. Mai einspielen, Logs scharf machen. Dann verschläfst du diesen Mai genauso ruhig wie deine Firewall ihre Captive-Portal-Sessions.