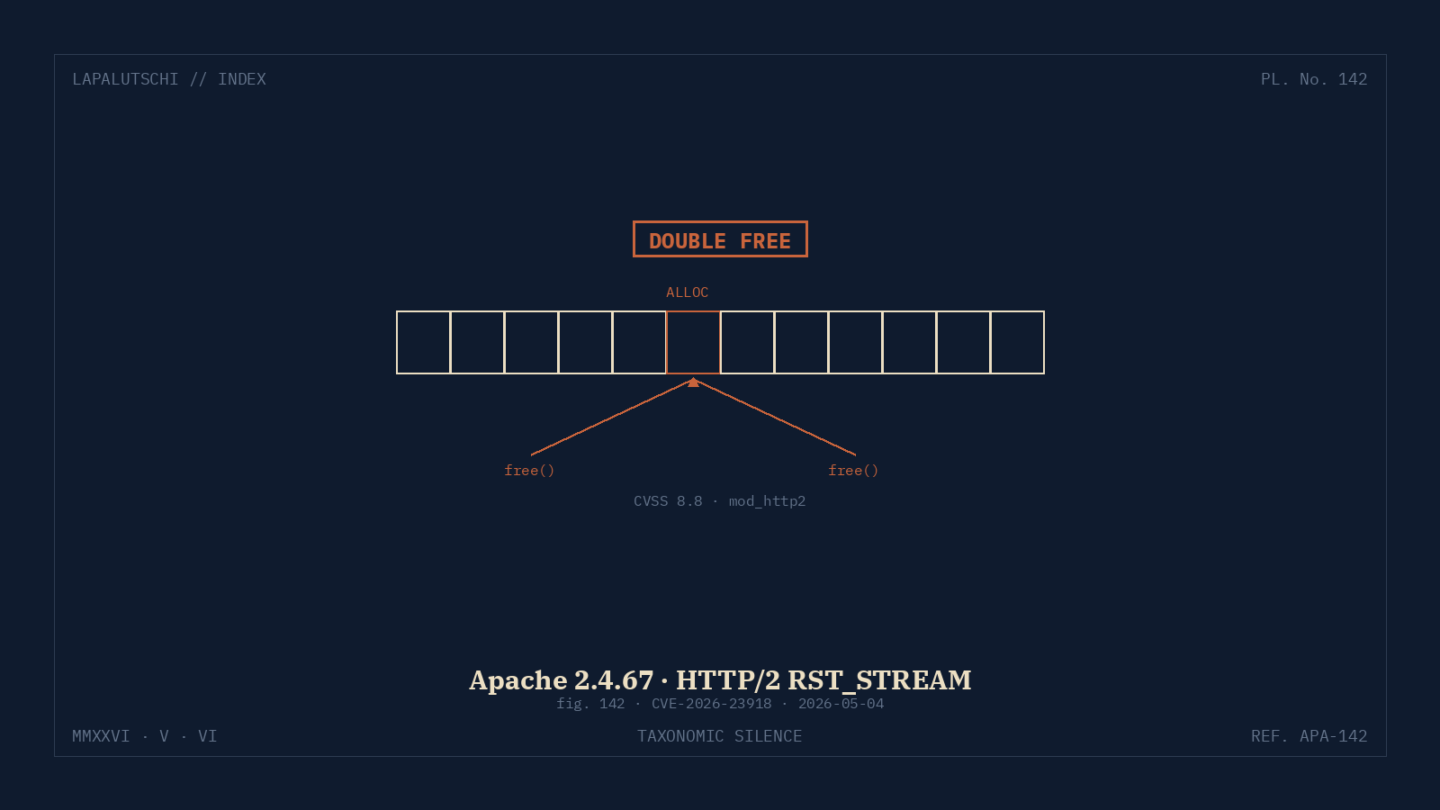

ALARM für jeden Webhoster, Homelab-Bastler und Sysadmin: Die Apache Software Foundation hat am 4. Mai 2026 die Version 2.4.67 rausgehauen. Im Patch steckt der Fix für CVE-2026-23918 — eine Double-Free-Lücke in mod_http2 mit CVSS 8.8 und potentieller Remote-Code-Execution. Insgesamt elf CVEs werden auf einen Schlag gestopft.

SO knallt die Lücke deinen Server weg

Der Bug sitzt im Stream-Cleanup-Pfad von h2_mplx.c. Sendet ein Angreifer einen HTTP/2-HEADERS-Frame und direkt danach einen RST_STREAM mit Non-Zero-Errorcode auf dem gleichen Stream — bevor der Multiplexer ihn registriert hat — gibt Apache denselben Speicherbereich zweimal frei. Der Heap kippt. Im einfachsten Fall stürzt der Worker ab (DoS), im Worst Case lenkt der Angreifer den Programmfluss um und schiebt eigenen Code rein.

Klingt nach Lehrbuch? Genau das ist es — und genau deshalb ist die Wahrscheinlichkeit hoch, dass die ersten Exploit-Skripte schon kursieren. Apache läuft auf Millionen Servern, von Shared-Hosting bis Enterprise-Cluster.

UNGLAUBLICH: Elf CVEs auf einen Schlag

Die 2.4.67 schliesst neben dem HTTP/2-Bug zehn weitere Schwachstellen. Eine zweite High-Severity-Lücke betrifft mod_proxy_http2 (Crashes bei manipulierten Header-Sequenzen), drei Medium-Lücken hängen an mod_md und mod_lua. Die anderen sind kleinere Logik- und Validierungsfehler. Pflicht-Update — keine Diskussion.

SO patchst du in 5 MINUTEN

- Debian/Ubuntu:

sudo apt update && sudo apt install apache2 && sudo systemctl restart apache2 - RHEL/Alma/Rocky:

sudo dnf update httpd && sudo systemctl restart httpd - Quelle/Build: Tarball von httpd.apache.org ziehen,

./configure --enable-http2,make && make install, Service neu starten. - Container:

docker pull httpd:2.4.67und Compose-Datei aktualisieren.

Nach dem Update kontrollieren mit apachectl -v und einer simplen Curl-Anfrage: curl -I --http2 https://deinedomain.tld.

NOTFALL: HTTP/2 deaktivieren

Wenn du gerade nicht sofort patchen kannst — etwa weil du im Wartungsfenster wartest — dreh HTTP/2 temporär ab. Auf Debian/Ubuntu: sudo a2dismod http2 && sudo systemctl restart apache2. Auf manuellen Setups die Protocols-Direktive in der httpd.conf auf http/1.1 reduzieren. Du verlierst Performance, aber die Lücke ist weg.

EXTRA-TIPP: Cloudflare oder Reverse-Proxy als Schutzschicht

Wer eine WAF oder Cloudflare davor hat, ist nicht automatisch sicher — die WAF kennt den HTTP/2-Frame-Trick selten. Aber: ein Nginx-Reverse-Proxy mit eigener HTTP/2-Implementierung NIMMT die HTTP/2-Verbindung ab und reicht intern HTTP/1.1 weiter. Damit ist Apache-mod_http2 aussen vor — eine pragmatische Übergangslösung, bis die ganze Flotte gepatcht ist.

FAZIT: JETZT updaten, NICHT morgen

Wenn du Apache betreibst, ist heute der Tag. Distro-Update einspielen, Service durchstarten, danach mit dem Backup den Restore-Pfad prüfen. Wer Webhosting-Kunden hat, sollte parallel ein Mail an die Mieter schicken, damit niemand mit alten LAMP-Stacks im Regen steht. Bei Bedarf eine Nginx-Wand als Schutz vorschalten — die Schritte stehen oben.

Häufige Fragen

Welche Apache-Versionen sind betroffen?

Wie weiss ich, ob mein Server angreifbar ist?

apachectl -v oder httpd -v. Steht dort 2.4.66 oder älter UND ist mod_http2 in deiner Konfiguration aktiv (Protocols h2 h2c http/1.1), dann bist du dran. Auch viele Shared-Hoster sind betroffen, die HTTP/2 standardmässig anbieten.Wie behebe ich das konkret?

apt update && apt install apache2, bei RHEL/Alma/Rocky dnf update httpd. Danach Apache neu starten. Wer nicht sofort updaten kann, deaktiviert HTTP/2 als Notlösung mit a2dismod http2 beziehungsweise dem Eintrag in der httpd.conf.Gibt es schon aktive Angriffe?

h2_mplx.c. Das ist trivial scriptbar — Patch nicht aufschieben.