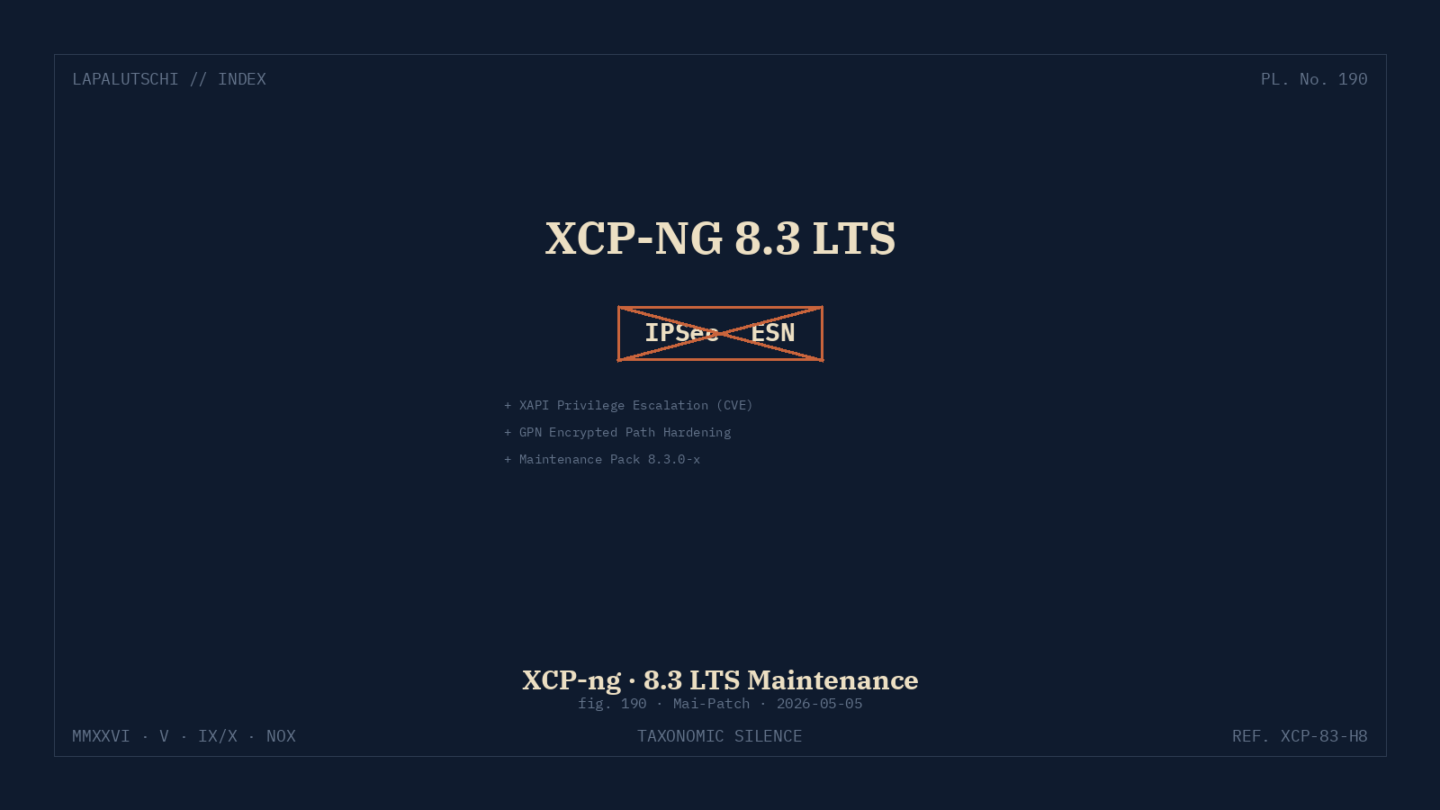

Wenn du XCP-ng 8.3 LTS betreibst – Vectoring zu Proxmox, VMware oder XenServer – ist das hier dein Mai-Update: das Vates-Team hat das Maintenance-Pack 2026-05 released. Die wichtigste Änderung: IPSec ESN ist raus. Plus ein XAPI-Privilege-Escalation-Fix obendrauf.

HAMMER: IPSec ESN wird gekillt

Extended Sequence Numbers (ESN) im IPSec-Stack waren die letzten zwölf Monate Quelle mehrerer kleinerer Schwachstellen. Statt jeden einzelnen Bug zu patchen, schmeißt das XCP-ng-Team den Modus jetzt komplett raus. Vorteil: weniger Angriffsfläche, sauberer Audit-Stand. Nachteil: Performance-Einbußen bei sehr langen, hohen-Bandbreiten-VPN-Tunneln zwischen Pools.

SO ÄNDERT sich GPN

Die Guest Private Networks-Funktion (GPN) nutzt unter der Haube IPSec für die verschlüsselte Pool-zu-Pool-Verbindung. Mit dem Patch fallen GPNs zurück auf 32-Bit-Sequence-Numbers. Im Lab und bei den meisten Production-Workloads merkst du nichts. Wer einen Multi-Gigabit-VPN-Trunk dauerhaft auslastet, sollte die Throughput vor und nach dem Update messen.

SCHOCK: XAPI-Privilege-Eskalation

Der zweite Patch-Block fixt mehrere Privilege-Escalation-Lücken in XAPI. Ein User mit der vm-admin-Rolle hätte sich – über die Advanced-RBAC-Funktion – zum Root in Dom0 hochziehen können. Das ist scharf, allerdings:

- Standard-Setups mit Xen Orchestra oder XO Lite nutzen Advanced RBAC nicht.

- Wer Advanced RBAC explizit aktiviert hat, ist betroffen.

Trotzdem: Update einspielen, weil die Funktion sich nachträglich aktivieren lässt und du nicht das Risiko nehmen willst.

EXTRA-TIPP: Rolling Reboot ohne Downtime

Der saubere Update-Weg im Cluster:

- In Xen Orchestra die Patch-Liste prüfen.

- Auf jedem Slave-Host

yum updatelaufen lassen. - Toolstack neu starten (

systemctl restart toolstack). - Host in Maintenance Mode setzen, VMs migrieren lassen.

- Reboot, aus dem Maintenance Mode raus.

- Beim Master zuletzt – HA übernimmt während des Reboots.

FAZIT: Pflicht-Update ohne Drama

Das XCP-ng-8.3-LTS-Mai-Update ist sauber, gut dokumentiert und ohne Zero-Day-Druck. Wer Advanced RBAC nutzt, MUSS einspielen. Alle anderen sollten in den nächsten 14 Tagen rolling reboot machen – und sich beim Vates-Team für die ehrliche Kommunikation bedanken.

Häufige Fragen

Warum schaltet XCP-ng IPSec ESN ab?

Was ist der XAPI-Fix?

Bricht die GPN-Performance jetzt zusammen?

Wie führe ich das Update sauber durch?

Quellen: XCP-ng Blog (2026-05-05 Maintenance), Vates Security Advisory.