ACHTUNG, Jellyfin-Nutzer! Eine brisante Sicherheitslücke bedroht dein komplettes Heimkino. Schlimmer noch: Hacker können deinen Medienserver komplett übernehmen – und du merkst es nicht mal!

Die Jellyfin-Entwickler selbst warnen: „Extrem wichtig“ sei das Update. Und das ist kein Wunder. Denn die Liste der Schock-Lücken hat es wirklich in sich.

UNGLAUBLICH: Vier Lücken auf einen Schlag!

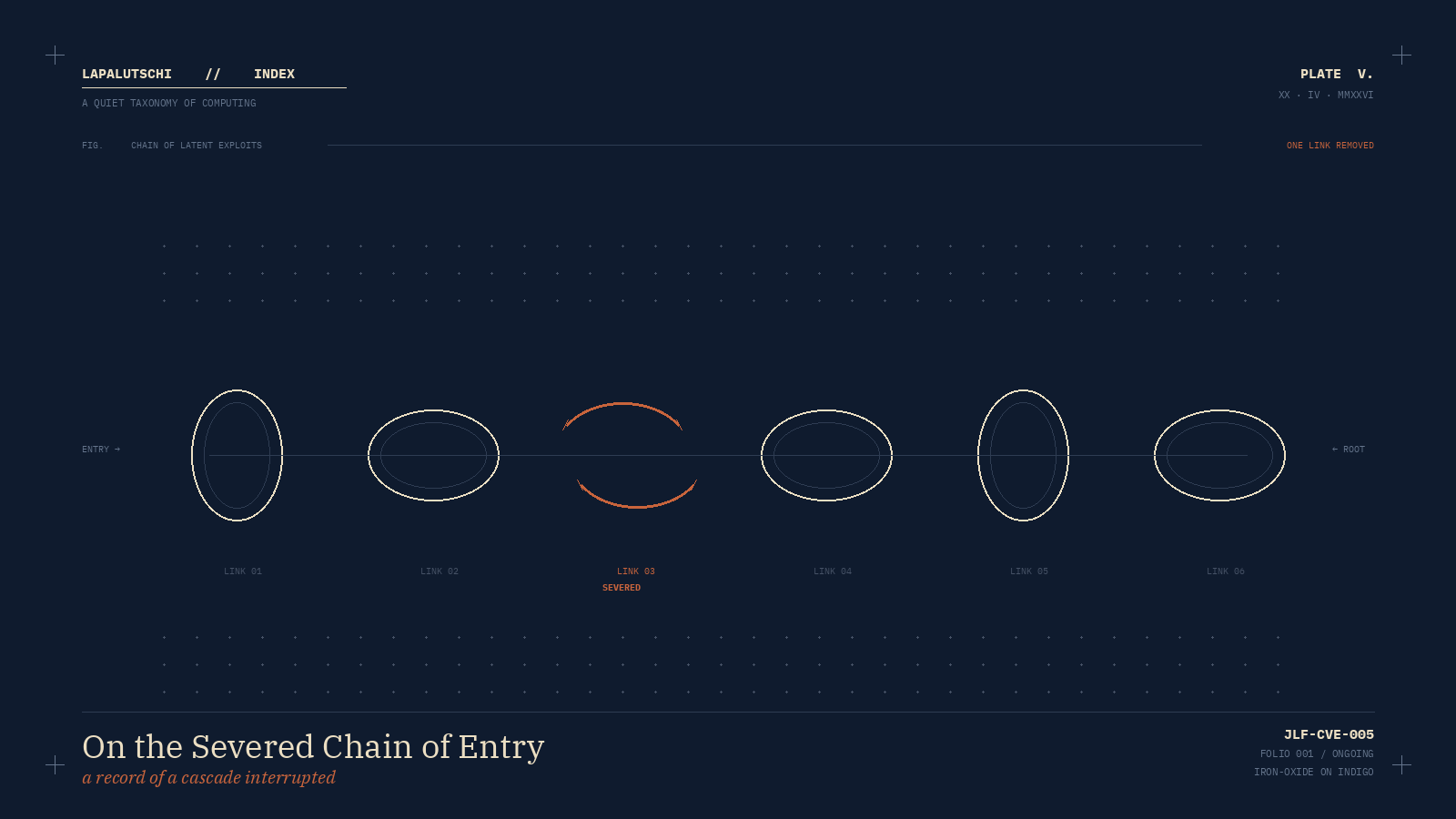

Am 1. April 2026 schlug die Jellyfin-Community Alarm: Version 10.11.7 schließt gleich VIER kritische Sicherheitslücken. Drei Wochen später kam mit 10.11.8 ein Nachbesserungs-Update nach. Wer noch die alte Version laufen hat, ist praktisch schutzlos.

Und jetzt halte dich fest: Schon ein einziges falsches Untertitel-File reicht, und der Angreifer hat volle Kontrolle – als Root!

SCHOCK-LÜCKE #1: Der Untertitel-Trojaner (CVE-2026-35031)

Klingt harmlos? Ist es nicht! Die wohl gefährlichste Lücke steckt dort, wo niemand sie vermutet: beim Hochladen von Untertiteln.

So läuft der Horror-Angriff ab:

- Der Hacker schickt dir eine präparierte Untertitel-Datei.

- Dein Jellyfin speichert sie an einer Stelle, wo sie nichts zu suchen hat.

- Über einen Trick mit

ld.so.preloadkapert der Angreifer deinen Server. - Ergebnis: Er ist plötzlich ROOT – der König deines Systems!

Damit kann er alles. Deine Filme, deine Backups, dein komplettes Netzwerk. ALLES.

SCHOCK-LÜCKE #2: Der Server-Killer (CVE-2026-35034)

Die zweite Lücke ist zwar weniger dramatisch, aber trotzdem extrem nervig. Ein eingeloggter Nutzer kann eine SyncPlay-Gruppe mit einem irrsinnig langen Namen anlegen. Folge: Dein Server stürzt ab.

Für alle, die Jellyfin in der WG oder mit Kumpels teilen, bedeutet das: Ein einziger Streich reicht, und der Kinoabend ist ruiniert!

GEFAHR: Das blüht deinem Server!

Die Jellyfin-Entwickler haben seit dem 15. April alle Details öffentlich gemacht. Sprich: Jeder Hacker auf der Welt weiß jetzt, wie die Angriffe funktionieren.

Wer noch auf 10.11.6 oder älter sitzt, hat drei ernste Probleme:

- Dein gesamter Medienserver kann gekapert werden.

- Deine Filme und Serien können gelöscht werden.

- Dein Heimnetzwerk liegt offen vor den Angreifern!

Das ist kein theoretisches Szenario. Das ist bittere Realität – besonders für alle, die Jellyfin per Reverse Proxy öffentlich ins Internet stellen!

So rettest du dein Heimkino – in nur 5 MINUTEN!

Gute Nachricht: Das Update ist kinderleicht. Such dir deine Installation raus und los geht’s!

Läuft Jellyfin in Docker? Dann reichen zwei Befehle:

docker compose pull

docker compose up -d

Wichtig: Setz das Image-Tag auf jellyfin/jellyfin:10.11.8 – NICHT auf latest! So weißt du hundertprozentig, welche Version läuft.

Läuft Jellyfin nativ auf Debian oder Ubuntu? Dann tippst du:

sudo apt update

sudo apt install --only-upgrade jellyfin

sudo systemctl restart jellyfin

Unraid- oder LinuxServer.io-Nutzer? Einfach den Container neu starten! Aber unbedingt die Logs prüfen, damit wirklich 10.11.8 rauskommt und nicht das alte Image hängen bleibt.

EXTRA-SCHOCK: So wirst du KOMPLETT sicher!

Nur patchen reicht nicht! Die wahren Profis schützen sich doppelt und dreifach. Hier die drei Tipps, die du JETZT umsetzen solltest:

Tipp 1: Stell Jellyfin NIEMALS nackt ins Netz!

Ein Reverse Proxy wie Caddy oder Traefik muss davor. Ideal noch dazu: Authelia oder Keycloak als Login-Wächter. Damit ist der Angreifer draußen, bevor er überhaupt an deinen Server rankommt!

Tipp 2: Rechte einschränken!

Jellyfin braucht keinen Zugriff auf dein ganzes System. Bei Docker: Read-Only-Root-FS aktivieren! Bei systemd: ProtectSystem=strict und NoNewPrivileges=true in die Service-Datei.

Tipp 3: Fail2Ban einrichten!

Dieses kostenlose Tool bannt automatisch jeden, der zu oft falsche Passwörter eingibt. Dein Heimkino bleibt so ein Fort Knox!

FAZIT: Updaten, updaten, updaten!

Kein Scherz: Wer jetzt nicht handelt, zockt mit seinem kompletten Homelab. Die Angriffe sind öffentlich dokumentiert, die Angreifer-Tools schon im Umlauf. Ein paar Minuten Update sparen dir später Tage voll Stress.

Mein Tipp: Mach es SOFORT! Dann trinkst du heute Abend entspannt deinen Kaffee – während andere verzweifelt ihren zerschossenen Server neu aufsetzen.

Auf Lapalutschi.de kommt bald der große Sicherheits-Guide mit Authelia, Traefik und System-Härtung. Bis dahin gilt: Patch first, read later!