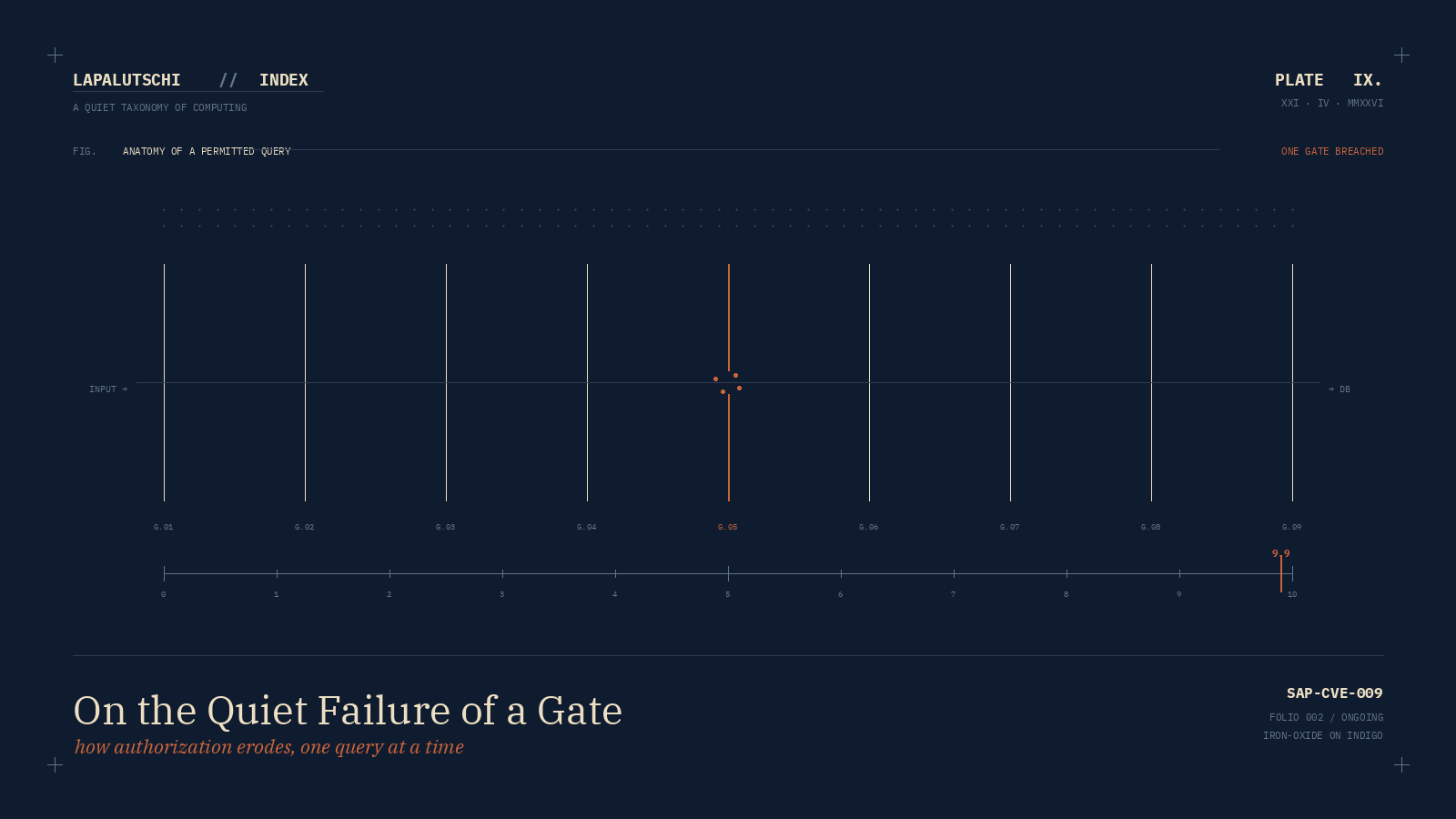

SAP CVE-2026-27681: Kritische SQL-Injection in BPC und BW – CVSS 9.9

Am SAP-Patch-Tag im April 2026 hat der Walldorfer Softwarehersteller eine ganze Reihe Security-Notes veröffentlicht. Die wichtigste trägt die Kennung CVE-2026-27681 und betrifft eine kritische SQL-Injection in SAP Business Planning and Consolidation (BPC) und SAP Business Warehouse (BW). Der CVSS-Score liegt bei 9.9 von 10 – das ist praktisch das Maximum. Zeit also, sich die Lücke einmal in Ruhe anzuschauen – auch dann, wenn du kein SAP-Admin bist, aber Sicherheitsthemen verstehen willst.

Was ist betroffen?

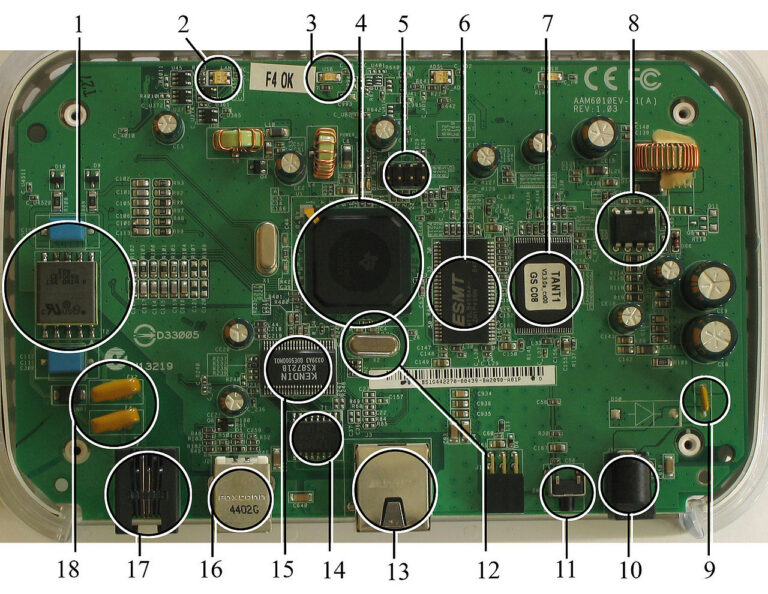

Die Lücke steckt in zwei unterschiedlichen Produkten:

- SAP Business Planning and Consolidation (BPC) in den Versionen HANABPC 810 und BPC4HANA 300 – besonders BPC 10.1 und 11.0 mit MS-SQL-Server-Backend.

- SAP Business Warehouse (BW) in den Versionen SAP_BW 750 bis 758 und 816.

Wer also ein Unternehmens-Data-Warehouse oder Planungs-Tools auf SAP-Basis betreibt, ist sehr wahrscheinlich betroffen. Das sind keine Nischenprodukte, sondern Standards in der Finanzbranche, in der Industrie und im öffentlichen Sektor.

Wie funktioniert die Lücke technisch?

Im Kern dreht sich alles um ein ABAP-Programm, das Dateien hochladen und deren Inhalt verarbeiten darf. Eine eingebaute Autorisierungsprüfung hätte sicherstellen sollen, dass nur bestimmte Rollen SQL-Statements auslösen dürfen. Diese Prüfung ist aber zu schwach implementiert. Dadurch kann ein authentifizierter Nutzer mit niedrigen Rechten eine Datei mit beliebigen SQL-Statements hochladen – und das Programm führt sie aus.

Der Effekt: Der Angreifer kann alle Daten der Zieldatenbank lesen, verändern oder löschen. Bei einem Business-Warehouse geht es dabei typischerweise um Jahresabschlüsse, Personalzahlen, Produktionsdaten oder Kundendatenbanken. Der Schaden ist entsprechend groß.

Warum ist CVSS 9.9 so hoch?

Ein CVSS-Score setzt sich aus verschiedenen Faktoren zusammen: Angriffsvektor, Komplexität, nötige Rechte, Nutzerinteraktion und Auswirkungen auf Vertraulichkeit, Integrität und Verfügbarkeit.

Bei CVE-2026-27681 sind die Werte so ungünstig, wie es nur geht: Die Lücke ist übers Netz erreichbar, einfach ausnutzbar, erfordert keine Interaktion des Opfers und hat maximalen Impact auf alle drei Schutzziele. Nur deshalb, weil ein Login erforderlich ist, wird der Score nicht 10.0, sondern „nur“ 9.9.

Was solltest du tun?

Wenn du SAP selbst betreibst

Sofort in das SAP-Support-Portal einloggen und die SAP Note 3719353 einspielen. SAP hat die Notes am 8. April 2026 veröffentlicht, bis heute sollten sie in Change-Management-Fenstern eingeplant sein. Parallel lohnt sich ein Blick in die Audit-Logs der betroffenen Systeme: Hat in den letzten Wochen jemand das verwundbare Upload-Programm aufgerufen? Wenn ja – Incident-Response einschalten.

Wenn du nur in einer Kette arbeitest

Viele kleine Dienstleister bauen ETL-Prozesse, die SAP-BW-Daten abholen. Falls dein Kunde betroffen ist, solltest du mit ihm sprechen. Nichts ist ärgerlicher, als nach einem Incident zu erfahren, dass der Dienstleister eine Warnung nicht an die IT weitergegeben hat.

Wenn du einfach nur Sicherheit lernen willst

SQL-Injections gelten seit über zwanzig Jahren als „bekanntes Problem“ und sind trotzdem noch immer unter den Top-5-Schwachstellen im OWASP-Ranking. CVE-2026-27681 zeigt: Selbst in hoch-professionellen Enterprise-Produkten schleichen sich immer wieder Lücken ein, wenn Autorisierungsprüfungen zu spät oder zu zaghaft greifen. Für dein eigenes Homelab ist die Lehre einfach:

- Niemals Benutzereingaben direkt in SQL-Statements einbauen. Verwende stattdessen vorbereitete Statements (Prepared Statements).

- Rechteprüfungen so früh wie möglich – am besten noch bevor der Request überhaupt etwas mit der Datenbank macht.

- Logs, Logs, Logs. Jeder Admin-Endpunkt sollte geloggt werden. So erkennst du Angriffe auch dann, wenn eine Lücke noch nicht bekannt ist.

Fazit

CVE-2026-27681 ist ein starkes Beispiel dafür, wie klassische Webangriffstechniken in Enterprise-Systemen weiterleben. Wer SAP-Produkte betreibt, sollte sofort patchen – alle anderen können die Lücke nutzen, um die eigene Security-Hygiene zu überprüfen: Haben eure Systeme vergleichbare Upload-Features? Gibt es Admin-Endpunkte, die nur oberflächlich abgesichert sind? Ein kurzer Audit ist manchmal wertvoller als jedes teure Security-Tool.