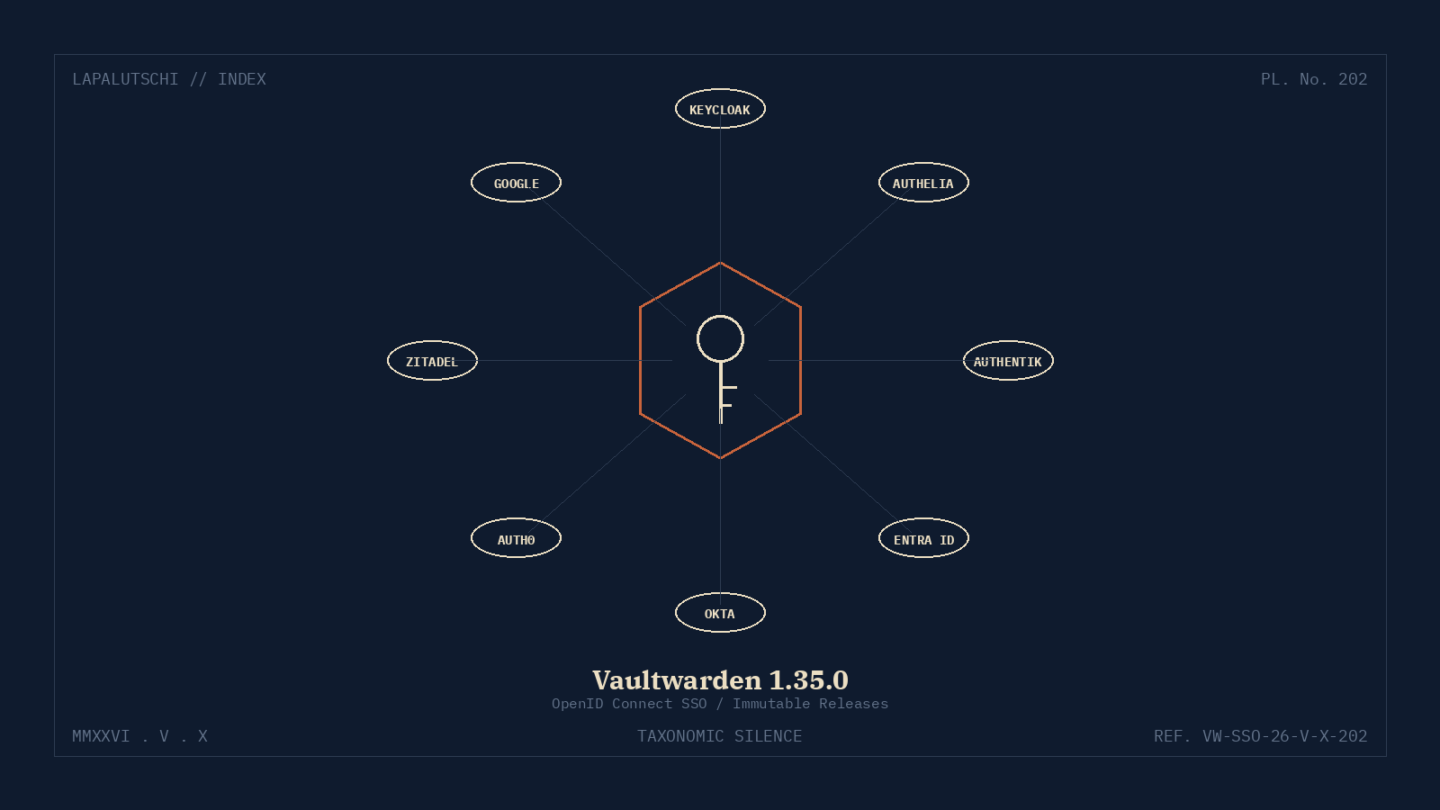

Endlich offiziell: Vaultwarden 1.35.0 ist raus — und bringt das, worauf die Selfhost-Community lange gewartet hat: Single Sign-On via OpenID Connect. Keycloak, Authelia, Authentik, Auth0, Microsoft Entra ID — wer einen OIDC-Provider hat, kann seinen Bitwarden-kompatiblen Tresor jetzt sauber dranhaengen. Wer den Container-Stack noch nicht stehen hat, faehrt fuer rund 5 Euro pro Monat auf einer kleinen Hetzner Cloud*-VM gut auf.

Hinweis: Dieser Beitrag enthält Affiliate-Links (mit * gekennzeichnet). Kaufst du über einen dieser Links, erhalte ich eine kleine Provision — für dich ändert sich der Preis nicht.

NEU: SSO ist endlich Teil der Mainline

Bisher musste man entweder den Fork OIDCWarden nutzen oder mit einem Reverse-Proxy hinter Authelia/oauth2-proxy basteln. Beide Wege funktionierten, aber waren Frickel-Setups. Mit 1.35.0 ist OIDC im offiziellen Vaultwarden eingebaut — als Pull-Request #3899 aus der Community, gemerged und produktiv.

Die wichtigsten Konfig-Variablen:

SSO_ENABLED=trueSSO_AUTHORITY=https://idp.example.com/auth/realms/familySSO_CLIENT_ID=vaultwardenSSO_CLIENT_SECRET=...SSO_SCOPES=email profile

Das Master-Passwort bleibt bestehen — SSO authentifiziert den Login, das Master-Passwort entschluesselt den Tresor. Damit bleibt Bitwardens Zero-Knowledge-Architektur intakt.

UND: Immutable Releases plus Attestation

Erste Vaultwarden-Version mit immutable releases und release attestation. Das heisst: Container-Images auf Docker Hub und ghcr.io werden mit signierter SLSA-Attestation veroeffentlicht. Wer Supply-Chain-Sicherheit ernst nimmt — und das solltest du, gerade bei einem Passwort-Tresor — kann die Signaturen via cosign verify-attestation pruefen.

Web Vault auch nachgezogen

Mit 1.35.0 kommt Web Vault 2025.12.0. Future Mobile-Apps ab 2026.1.0+ werden ebenfalls unterstuetzt. Die Bitwarden-Mobile-Apps lassen sich also weiterhin nahtlos verwenden.

So updatest du in 4 SCHRITTEN

- Backup ziehen —

data/db.sqlite3und das ganzedata-Verzeichnis. - Image-Tag aktualisieren:

docker pull vaultwarden/server:1.35.0oder:latest. - Container neu starten.

- SSO-Variablen in

config.jsonoder Env-File setzen, Test-Login mit OIDC.

EXTRA-TIPP: Wenn du Authelia nutzt, hat das Authelia-Team gleichzeitig eine offizielle Integrations-Dokumentation veroeffentlicht — Schritt fuer Schritt mit Realm-Settings und Scope-Mapping.

FAZIT: Self-Hosting wird ENTERPRISE

Vaultwarden war lange das „Bitwarden fuer Bastler“. Mit OIDC-SSO und Supply-Chain-Sicherheit ist es jetzt ernsthaft fuer kleine Teams und sogar mittelstaendische Setups taugend. Wer Keycloak im Homelab hat, kann seinen Familien-Tresor an dieselben Identity-Server haengen wie Nextcloud, Forgejo oder Jellyfin. EIN Login, alle Apps.

Haeufige Fragen

Was ist neu in Vaultwarden 1.35.0?

Lohnt sich das Update sofort oder kann ich warten?

Bricht das Update bestehende Konfigurationen?

Wie fuehre ich das Update durch?

Quellen: Vaultwarden GitHub Releases, WinterFlow.io: Vaultwarden v1.35.0 release notes, Authelia: Vaultwarden OpenID Connect Integration.