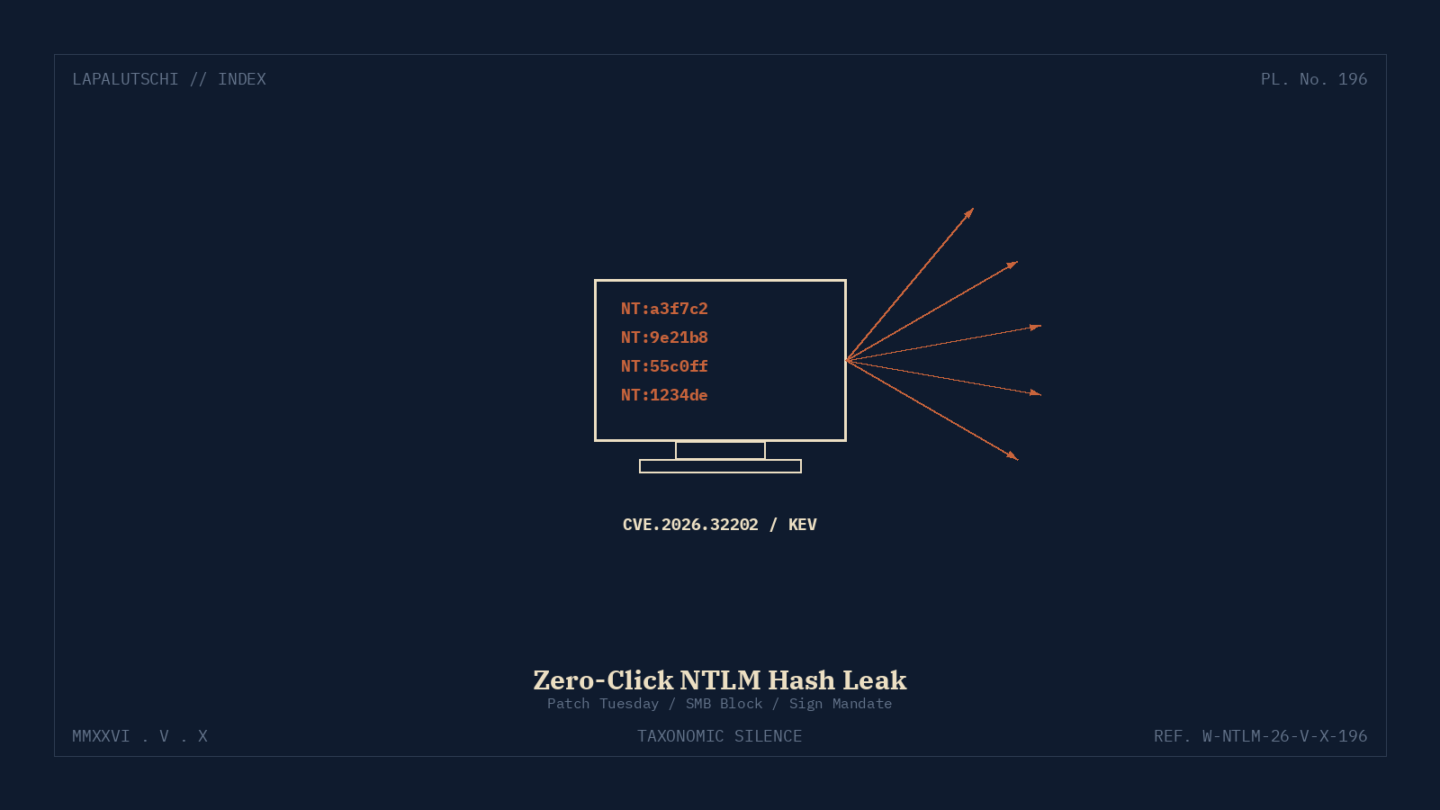

Microsoft hatte im Februar eine RCE-Luecke gestopft. Der Fix war LUECKENHAFT. Uebrig blieb CVE-2026-32202 — ein Zero-Click-NTLM-Hash-Leak. Ohne dein Zutun fliegen Login-Hashes deines Rechners zu einem Angreifer-Server. Und genau diese Hashes nutzen Pass-the-Hash-Angriffe oder Offline-Cracking.

UNGLAUBLICH: Wie der Bug zuschlaegt

Du musst NICHTS klicken. Eine praeparierte Datei landet in einem geoeffneten Ordner — etwa ueber den Datei-Explorer in einer Netzwerk-Share, im Outlook-Anhang-Vorschauer oder in einer freigegebenen Cloud-Synchronisation. Windows triggert beim Indexieren oder beim Anzeigen eines Thumbnails eine NTLM-Authentifizierung gegen den Angreifer-Server. Dein NTLM-Hash wandert raus, du weisst von nichts.

Microsoft hatte die Vorgaengerluecke (CVE-2026-21510) im Februar adressiert, aber die Korrektur war nicht vollstaendig. CISA reagierte und hat CVE-2026-32202 jetzt in den Known Exploited Vulnerabilities-Katalog aufgenommen — mit einer harten Frist: 12. Mai 2026. Bis dahin muessen alle US-Bundesbehoerden patchen.

BETROFFEN sind alle Windows-Versionen

Vom Heim-PC mit Windows 11 24H2 bis zum Domain Controller mit Server 2025 — alle Builds ohne Mai-2026-Patch sind verwundbar. Microsoft hat den Fix mit dem Patch Tuesday vom 13. Mai eingebunden, plus einen Out-of-Band-Vorzieh-Patch am 9. Mai.

So PATCHST du in 4 SCHRITTEN

- Windows Update oeffnen: Einstellungen › Windows Update › nach Updates suchen.

- Mai-2026-Sicherheitsupdate installieren: KB-Nummer pro Buildlinie auf der MSRC-Seite pruefen.

- Reboot: Pflicht. Ohne Neustart greift der LSA-Fix nicht.

- Verifikation: PowerShell

Get-HotFix | Sort-Object InstalledOn -Descending | Select-Object -First 5.

Fuer gemanagte Flotten: WSUS oder Intune, Approval-Workflow durchschieben, Reboot-Wave planen.

Sofort-Massnahmen, falls du NICHT SOFORT patchen kannst

NTLM-Auth deaktivieren — wo das geht. Gruppenrichtlinie: Computer Configuration › Windows Settings › Security Settings › Local Policies › Security Options › Network security: LAN Manager authentication level auf „Send NTLMv2 response only. Refuse LM & NTLM“ stellen.

Outbound SMB (Port 445) blocken — ausser zu vertrauenswuerdigen Hosts. Eine Firewall-Regel reicht. Damit verhinderst du, dass die Maschine ihren NTLM-Hash zu fremden Servern schickt.

EXTRA-TIPP: Aktiviere SMB Signing als Pflicht. Damit blockt Windows ausgehende Connections zu Servern, die kein Signing koennen — die meisten Angreifer-Hosts koennen das nicht.

FAZIT: Drei Tage, dann muss alles sauber sein

Bis Dienstag (12. Mai) muessen US-Behoerden patchen. Du hast technisch keine harte Deadline, aber praktisch dieselbe. NTLM-Hashes sind die Goldwaehrung fuer Lateral Movement in AD-Umgebungen. Wer einmal einen Domain-Admin-Hash auf der Strasse hat, dem rauscht der ganze Forest weg.

Haeufige Fragen

Welche Windows-Versionen sind betroffen?

Wie merke ich, ob mein System verwundbar ist?

Wie behebe ich das Problem konkret?

Gab es schon aktive Angriffe?

Quellen: BleepingComputer: CISA orders feds to patch Windows flaw, The Register: Microsofts patch fell short, another flaw under attack, CISA KEV Catalog.