WordPress Sicherheit 2026: Smart Slider 3 Backdoor & kritische Sicherheitslücken im April

WordPress Sicherheit 2026: Smart Slider 3 Backdoor und kritische CVEs

Im April 2026 häufen sich kritische Sicherheitsvorfälle, die WordPress-Betreiber, Homelab-Nutzer und Entwickler sofort kennen sollten. Von einer eingeschleusten Backdoor in einem beliebten WordPress-Plugin bis hin zu staatlich gesponserten Supply-Chain-Angriffen – dieser Beitrag fasst alle wichtigen WordPress Sicherheit 2026-Themen zusammen und zeigt, was du jetzt tun musst.

1. Smart Slider 3 Pro – Backdoor in Version 3.5.1.35

Am 7. April 2026 wurde bekannt, dass Smart Slider 3 Pro Version 3.5.1.35 eine eingebettete Backdoor enthält. Das Plugin wird auf Hunderttausenden WordPress-Seiten eingesetzt und ermöglicht es Angreifern, beliebigen Code auf betroffenen Websites auszuführen.

Was ist passiert?

- Die Backdoor wurde in der offiziellen Paketversion 3.5.1.35 des Smart Slider 3 Pro Plugins gefunden

- Angreifer können über die Backdoor Administratorzugriff erlangen und beliebigen PHP-Code ausführen

- Der Angriff entspricht einem klassischen Supply-Chain-Angriff – die Malware wurde direkt in das Plugin-Paket eingeschleust

Bin ich betroffen? So prüfst du deine WordPress-Installation:

- Plugin-Version prüfen: Gehe in WordPress zu Plugins → Installierte Plugins und prüfe die Smart Slider 3 Versionsnummer. Ist sie 3.5.1.35, bist du betroffen.

- Verdächtige Admin-Accounts prüfen: Überprüfe unter Benutzer → Alle Benutzer ob unbekannte Administrator-Accounts existieren.

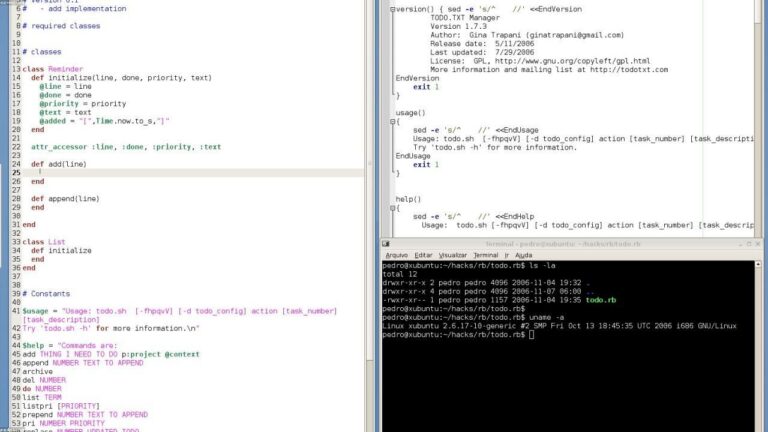

- Dateisystem-Scan: Scanne dein Webserver-Dateisystem nach verdächtigen PHP-Dateien:

find /var/www -name "*.php" -newer /tmp/check_date - Webserver-Logs auswerten: Prüfe deine Webserver-Logs auf ungewöhnliche POST-Requests zu Plugin-Verzeichnissen.

Sofortmaßnahmen:

- Sofort auf die neueste Version updaten – der Hersteller hat die Backdoor in nachfolgenden Versionen entfernt

- Alle WordPress-Passwörter und App-Passwörter wechseln

- Hosting-Provider informieren und ggf. professionelle Malware-Bereinigung beauftragen

2. CVE-2026-39987 – Kritische RCE in Marimo Python Notebooks (CVSS 9.3)

Für Data Scientists und Python-Entwickler ist diese Schwachstelle besonders relevant: CVE-2026-39987 ist eine kritische Remote Code Execution (RCE) Lücke in Marimo Python Notebooks mit einem CVSS-Score von 9.3.

Details:

- Betroffene Software: Marimo Notebooks (beliebte Alternative zu Jupyter)

- Schweregrad: Kritisch (CVSS 9.3)

- Angriffsszenario: Ein Angreifer kann über eine präparierte Notebook-Datei beliebigen Code auf dem Host-System ausführen

- Besonders gefährlich für selbst gehostete Instanzen (z.B. in Homelabs oder auf Firmenservern)

Warum Homelab-Nutzer aufpassen müssen:

Wer Marimo in einem Homelab ohne strikte Netzwerksegmentierung betreibt, riskiert, dass ein kompromittiertes Notebook als Sprungbrett ins lokale Netzwerk genutzt wird. Selbst intern genutzte Instanzen sollten durch Authentifizierung und Firewall-Regeln abgeschirmt werden.

Was tun:

- Marimo auf die neueste Version aktualisieren:

pip install --upgrade marimo - Marimo-Instanzen nicht ohne Authentifizierung im Internet exponieren

- Netzwerkzugang zu Marimo-Instanzen auf vertrauenswürdige IPs beschränken

3. North Korea – 1.700 bösartige Pakete in npm, PyPI, Go und Rust

Das Threat-Intelligence-Team von The Hacker News hat enthüllt, dass nordkoreanische Hacker (Lazarus Group) in einem koordinierten Angriff über 1.700 bösartige Pakete in populären Paket-Repositories veröffentlicht haben:

- npm (JavaScript/Node.js)

- PyPI (Python)

- Go Modules

- crates.io (Rust)

Angriffsstrategie – „Contagious Interview“-Kampagne:

Die Pakete werden nicht zufällig verteilt, sondern gezielt über gefälschte Jobangebote eingeschleust. Nordkoreanische Akteure geben sich als Recruiter auf LinkedIn, Facebook und in Job-Foren aus und kontaktieren Entwickler mit attraktiven Stellenangeboten. Im Bewerbungsprozess werden die Kandidaten gebeten, ein „technisches Assessment“ oder ein Projekt-Repository zu klonen – das jedoch bösartige Pakete enthält.

Diese Methode wird auch als „Fake Recruiter“- oder „Contagious Interview“-Angriff bezeichnet und ist deutlich effektiver als klassisches Typosquatting, da die Opfer aktiv zur Installation verleitet werden.

Schutzmaßnahmen für Entwickler:

- Skeptisch bei unaufgeforderten Jobangeboten: Prüfe Recruiter-Profile sorgfältig – gefälschte Accounts haben oft wenig Verbindungen und eine kurze Account-History.

- Niemals unbekannten Code ohne Prüfung ausführen: Vor dem Klonen eines Repositories Dependencies in

package.json,requirements.txtodergo.modprüfen. - Verwende

npm audit,pip-auditund ähnliche Tools regelmäßig - Setze in Firmenumgebungen private Package Mirrors ein (z.B. Nexus, Artifactory)

- Nutze Dependency Pinning mit Lock-Files (

package-lock.json,requirements.txtmit festen Versionen)

4. Adobe CVE-2026-34621 – Aktiv ausgenutzte Lücke in Acrobat Reader

Adobe hat einen Notfall-Patch für CVE-2026-34621 veröffentlicht – eine aktiv ausgenutzte Sicherheitslücke im Adobe Acrobat Reader. Die Lücke wird bereits in gezielten Angriffen ausgenutzt.

Betroffene Versionen:

- Adobe Acrobat Reader DC (alle Versionen vor dem April-2026-Patch)

- Adobe Acrobat 2026 und älter

Empfehlung:

Adobe Acrobat Reader sofort über Hilfe → Nach Updates suchen oder den Adobe Application Manager aktualisieren. Da die Lücke aktiv ausgenutzt wird, hat dieses Update höchste Priorität.

Zusammenfassung: Deine April-2026-Security-Checkliste

Hier ist eine kompakte Checkliste für alle wichtigen Maßnahmen:

- ☑ Smart Slider 3 Pro auf neueste Version updaten (Backdoor in 3.5.1.35)

- ☑ WordPress-Admin-Benutzer und Logs auf Kompromittierung prüfen

- ☑ WordPress-Dateisystem auf verdächtige PHP-Dateien scannen

- ☑ Marimo aktualisieren (

pip install --upgrade marimo) - ☑ Marimo-Instanzen im Homelab durch Firewall-Regeln absichern

- ☑ Adobe Acrobat Reader sofort patchen

- ☑ Bei unbekannten Recruiter-Kontakten auf LinkedIn/Facebook vorsichtig sein

- ☑ Keine unbekannten Repositories klonen ohne Dependencies zu prüfen

- ☑ WordPress-Plugins generell aktuell halten (automatische Updates aktivieren)

WordPress-Sicherheit gezielt härten: Praktische Sofortmaßnahmen

Der Smart-Slider-3-Vorfall zeigt exemplarisch, wie gefährlich veraltete oder kompromittierte Plugins sein können. Unabhängig von aktuellen Sicherheitslücken sollten WordPress-Betreiber folgende grundlegende Härtungsmaßnahmen dauerhaft umsetzen:

- Minimalprinzip bei Plugins: Jedes nicht aktiv genutzte Plugin ist ein potenzieller Angriffsvektor. Plugins, die seit mehr als 6 Monaten keine Updates erhalten haben, kritisch hinterfragen und ggf. deinstallieren.

- Datei-Integrität überwachen: Tools wie Wordfence oder iThemes Security melden Änderungen an WordPress-Kerndateien sofort – ein klassisches Zeichen für eine Backdoor-Installation.

- PHP-Ausführung in Upload-Verzeichnissen blockieren: Eine einfache

.htaccess-Regel im/wp-content/uploads/-Verzeichnis verhindert, dass hochgeladene PHP-Dateien ausgeführt werden können:php_flag engine off - Login-Absicherung: Standard-Username admin umbenennen, starkes Passwort und Zwei-Faktor-Authentifizierung aktivieren. Login-Versuche auf 5 pro Stunde begrenzen.

- Automatische Updates aktivieren: WordPress-Kern, Themes und Plugins auf automatische Sicherheitsupdates einstellen – besonders für Minor-Releases und Security-Patches.

- Regelmäßige Backups: Tägliche Backups von Datenbank und Dateien auf einem externen Speicher – nicht auf demselben Server. Im Kompromittierungsfall ist ein sauberes Backup die schnellste Wiederherstellungsmethode.

Fazit: WordPress Sicherheit 2026 als kontinuierlicher Prozess

Der April 2026 zeigt erneut: WordPress Sicherheit 2026 und der Schutz von Entwicklungsumgebungen sind kein einmaliges Projekt, sondern ein kontinuierlicher Prozess. Supply-Chain-Angriffe wie der Smart Slider Backdoor oder die nordkoreanische „Contagious Interview“-Kampagne nehmen zu – wer seine Systeme nicht regelmäßig aktualisiert und überwacht, riskiert eine Kompromittierung.

Bleib auf dem Laufenden mit weiteren Sicherheits-Updates auf Lapalutschi.de und abonniere unseren Newsletter für zeitnahe Warnmeldungen.

Hast du Fragen oder Hinweise zu weiteren Sicherheitslücken? Schreib sie in die Kommentare!